Se entregar toda a sua carteira pessoal a uma empresa para provar a sua identidade, é natural que se pergunte como é que essa informação está a ser tratada.

E, sinceramente, isso é justo. Quando alguém faz um clone digital do seu passaporte, o mínimo que pode fazer é explicar porquê e como tenciona protegê-lo.

A segurança dos dados dos clientes é a principal promessa que qualquer empresa responsável deve cumprir.

Existem regras e regulamentos rigorosos para o manter, mas mesmo com eles, vimos alguns exemplos de violações de dados em que informações KYC sensíveis foram expostas.

Estes incidentes levantam naturalmente questões sobre o grau de transparência e segurança do processo KYC.

Neste artigo, aprenderá tudo o que precisa de saber sobre se a verificação KYC é realmente segura, a que tipo de riscos é suscetível e como proteger os seus dados.

Principais conclusões

- A verificação KYC exige dados pessoais altamente sensíveis, o que torna a segurança estanque inegociável

- As suas informações de identidade viajam através de fornecedores, auditores e parceiros, e cada transferência aumenta o risco de serem utilizadas indevidamente

- As empresas responsáveis combatem os riscos de comprometimento de dados introduzindo a encriptação de dados, controlos de acesso rigorosos, conformidade legal e salvaguardas internas que realmente incomodam os funcionários (como deveriam).

O que é a segurança de verificação KYC?

KYC (Know Your Customer) é o processo que permite às empresas garantir que os seus clientes são seres humanos reais com identidades reais. E para o fazer, as empresas precisam de um conjunto de informações sensíveis.

A segurança da verificação KYC inclui as medidas destinadas a impedir que essas informações se tornem confetes digitais nas mãos de burlões.

Estas medidas incluem encriptação, bases de dados seguras, controlos de acesso, registos de auditoria, etc.

Nunca mais se preocupe com fraudes de IA. TruthScan Pode ajudar-vos:

- Detetar a IA gerada imagens, texto, voz e vídeo.

- Evitar grandes fraudes impulsionadas pela IA.

- Proteja os seus mais sensível activos da empresa.

É muito, muito importante manter os dados de verificação KYC seguros. Os dados que os clientes entregam para verificação são exatamente o que os cibercriminosos estão sempre à procura!

O seu valor é elevado e é muito difícil de alterar uma vez roubado.

O que significa “segurança” no contexto do tratamento de dados KYC

O conceito de segurança dos dados no KYC é bastante subjetivo.

Para sermos honestos, nenhum sistema é 100% impenetrável. Em 2024, os atacantes roubaram milhões de registos do serviço KYC World-Check, o que prova que as bases de dados grandes e bem dotadas de recursos também podem, por vezes, ser comprometidas.

Naturalmente, existem leis rigorosas de proteção de dados que regem a forma como as informações KYC devem ser recolhidas e armazenadas. GDPR, CCPA e PDPA são alguns desses exemplos.

Assim, uma empresa responsável garantirá sempre a segurança dos dados dos seus clientes recolhidos durante o KYC.

Mas, como cliente, tem o seu papel a desempenhar para determinar se a empresa com quem partilha os seus dados é suficientemente fiável.

O que a verificação KYC recolhe e faz

Sempre que se inscreve numa conta bancária, numa plataforma de negociação, numa bolsa de criptomoedas ou em qualquer outra coisa remotamente financeira, deve certificar-se de que não é uma fachada para actividades criminosas.

E para isso é necessário enviar os seus dados pessoais, que incluem:

- O seu nome completo e legal tal como aparece no seu BI

- Data de nascimento

- Endereço residencial

- Algum tipo de identificação governamental, ou seja, passaporte, carta de condução, cartão de identificação nacional

- Dados biométricos

- Identificadores financeiros, como uma conta bancária ou um número de cartão de crédito

- Documentos comprovativos, como facturas de serviços públicos ou declarações fiscais, que validem a sua morada

Todos estes dados são utilizados para confirmar que não esteve envolvido anteriormente em qualquer tipo de atividade financeira suspeita.

O que acontece depois da apresentação

Quando carrega os seus documentos pessoais, estes são guardados na base de dados da empresa. Mas, para além disso, a sua informação também se desloca!

Muitas empresas utilizam software de verificação KYC de terceiros que oferece ferramentas de verificação automatizadas, como scanners OCR, software biométrico, motores de deteção de fraude, etc.

Algumas partes do seu perfil KYC também podem ser enviadas para:

- Organismos reguladores

- Agências governamentais

- Parceiros financeiros

- Empresas de análise de fraudes

Essencialmente, os seus dados são copiados, armazenados em cópias de segurança, espelhados e armazenados em cache em vários locais.

Onde estão os verdadeiros riscos

Ora, os riscos de segurança para os seus dados não se limitam apenas ao momento em que os carrega inicialmente. As verdadeiras preocupações surgem quando os seus dados viajam.

Quanto mais sistemas os seus dados atravessarem, mais pontos de exposição existirão.

Um banco pode ter excelentes sistemas de segurança, mas e o fornecedor de verificação ou o auditor externo que detém uma cópia de segurança dos mesmos?

Basta um elo fraco para que os seus dados sejam comprometidos.

Tal como referi anteriormente, muitas empresas subcontratam a verificação KYC a fornecedores externos, mas esses fornecedores podem ser eles próprios um potencial ponto de violação.

Sengzi, por exemplo, é um fornecedor de verificação KYC utilizado por mais de 600 instituições financeiras em todo o mundo.

Há apenas alguns meses, comunicou uma violação de dados em que mais de 600 GB de dados sensíveis de verificação de clientes foi alegadamente colocado à venda na "dark web".

As empresas financeiras podem também guardar as suas informações muito depois de ter deixado de utilizar o seu serviço.

Quanto mais antigos forem os dados e quanto mais tempo estiverem parados, maior é a probabilidade de serem apanhados numa migração do sistema ou num problema do servidor.

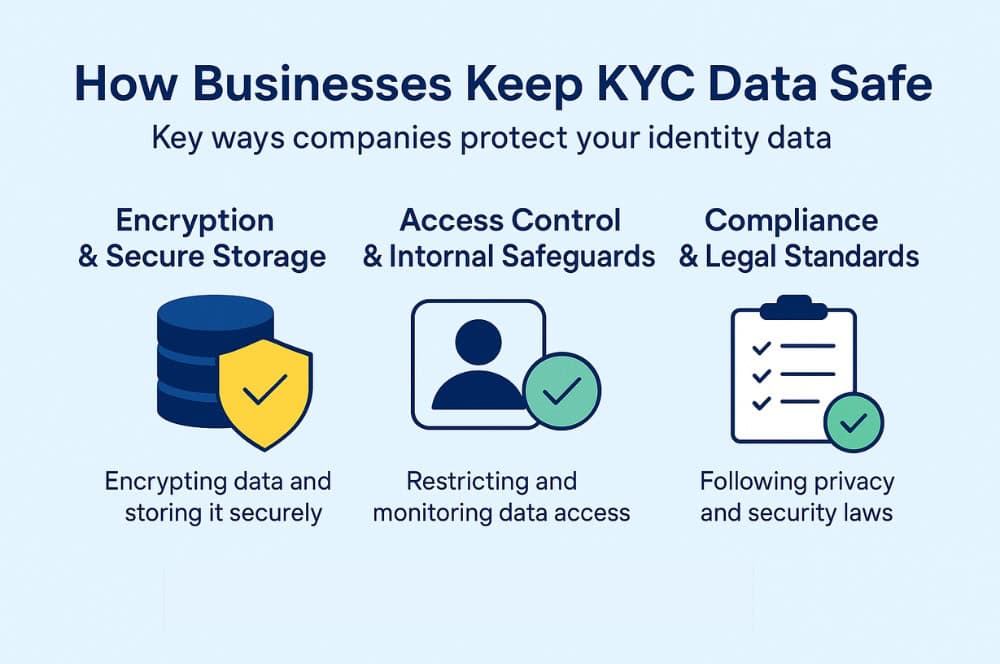

Como as empresas mantêm os dados KYC seguros

Qualquer empresa que se preocupe genuinamente com os seus clientes sabe que nada destrói mais rapidamente a confiança dos clientes do que uma violação de dados.

A empresa deve aos seus clientes uma política rigorosa de proteção de dados quando lhes pede que lhes confiem as suas informações pessoais.

Eis como o fazem.

- Encriptação e armazenamento seguro

A encriptação refere-se à codificação das suas informações utilizando algoritmos criptográficos que só pode ser lido pela empresa que solicitou os seus dados em primeiro lugar.

Assim, se um pirata informático entrar no seu servidor, tudo o que vê é uma algaraviada.

A encriptação de dados ocorre tanto em repouso como em trânsito. Isto significa que as bases de dados e as cópias de segurança que armazenam os seus dados são encriptadas.

Além disso, sempre que os dados são transferidos de um dispositivo para outro, passam por túneis encriptados, como o TLS 1.2/1.3, que impedem qualquer interceção.

Os dados de elevado valor, como as informações biométricas, são mantidos em espaços de armazenamento separados. O objetivo da divisão dos dados em diferentes silos é reduzir o raio de explosão.

Garante que, se uma área de armazenamento for comprometida, a totalidade dos dados do cliente não cai como um dominó.

- Controlo de acesso e salvaguardas internas

Um número surpreendente de incidentes com dados não é causado por hackers! São causados por pessoas internas, intencionalmente ou por acidente (simplesmente porque o Gary das TI clicou numa hiperligação que não devia ter feito)!

As empresas evitam este tipo de contratempos restringindo o acesso aos dados dos clientes.

O controlo do acesso deve basear-se em funções, ou seja, um funcionário só tem acesso à parte dos dados que a natureza das suas funções exige.

O processo de início de sessão na base de dados para aceder aos dados também é restringido por chaves de hardware e limites de sessão. Se o processo não incomodar um pouco os empregados, a segurança é provavelmente demasiado fraca.

As empresas também têm registos de auditoria para observar a frequência e a duração do acesso aos dados por parte de um funcionário.

No caso de alguém começar a descarregar uma quantidade suspeita de documentos, as autoridades superiores são notificadas.

- Conformidade e normas jurídicas

As empresas são obrigadas a proteger os dados KYC porque a lei assim o exige.

O GDPR ou a CCPA são leis de privacidade que ditam a forma como os dados dos clientes devem ser recolhidos, armazenados, utilizados e eliminados. Se uma empresa não cumprir a lei, está sujeita a coimas avultadas.

As leis contra o branqueamento de capitais (AML) exigem um tratamento rigoroso de todos os documentos de identidade. As empresas têm de provar não só que efectuaram o KYC corretamente, mas também que protegeram os dados ao longo do processo.

Qualquer software fiável de verificação KYC, como TruthScan, A , assegurará sempre o cumprimento destas leis no tratamento dos dados dos clientes.

O que pode fazer para proteger as suas informações

Embora as empresas sejam as principais responsáveis pela segurança dos seus dados KYC, existem alguns hábitos que reduzem a sua exposição a violações de dados.

- Nunca carregue os seus documentos de identificação através de uma rede Wi-Fi pública, a menos que queira apostar a sua identidade pelo preço de um café. É muito fácil contornar as redes públicas e aceder às informações partilhadas através delas.

- Se tiver mesmo de utilizar uma ligação partilhada, utilize pelo menos uma VPN de boa reputação para encriptar o seu tráfego.

- Verifique sempre se a plataforma para a qual carrega os seus dados é legítima. Verifique o domínio, confirme que o verdadeiro sítio Web da empresa o direciona para lá, certifique-se de que o URL começa realmente por HTTPS e, se tiver a mínima dúvida, feche imediatamente o separador.

- Mantenha os seus dispositivos actualizados porque os telemóveis e computadores portáteis desactualizados são alvos privilegiados de malware.

- Limpe o que fez. Se descarregou um PDF do seu passaporte para o carregar para algum lado, não o deixe na pasta “Downloads” para sempre. Apague-o. Esvazie o lixo assim que possível.

- Por último, utilize as funcionalidades de proteção do utilizador da plataforma utilizada para a verificação KYC. TruthScan tem muitas caraterísticas que protegem os seus dados, tais como:

- Autenticação de dois factores

- Carregamentos encriptados

- Sessões seguras e limitadas no tempo

O equilíbrio entre a verificação e a privacidade

O KYC é um negócio estranho.

Por um lado, as empresas precisam de verificar que se trata de uma pessoa real que não está a lavar dinheiro na sua hora de almoço. Essa verificação exige dados pessoais para que as empresas cumpram as leis e mantenham as suas licenças.

Por outro lado, preferiria não entregar toda a sua carteira de identidade a qualquer empresa aleatória.

As empresas inteligentes nunca tentarão recolher todas as suas informações muito pessoais. Procurarão sempre o conjunto mínimo de documentos que permita realizar o trabalho.

Para manter o equilíbrio entre a sua privacidade e as necessidades de verificação da empresa, uma empresa responsável explicará também para onde vão os seus dados, durante quanto tempo permanecem, quem tem acesso aos mesmos, etc.

Se alguém está a fazer um clone digital do seu passaporte, o mínimo que pode fazer é explicar porquê.

A questão é que a privacidade e a verificação podem coexistir se o sistema for construído corretamente.

O futuro do KYC seguro

Atualmente, o processo de verificação KYC é bastante rápido e simples. No futuro, pretendemos torná-lo tão seguro que qualquer pessoa que tente intercetar o sistema receba o mínimo de oxigénio possível.

Os sistemas de identificação descentralizados não estão muito longe no futuro. Isto significa que não terá de entregar os seus documentos sempre que uma nova plataforma o quiser “verificar”.

Terá uma carteira de identidade segura, com suporte criptográfico, e partilhará apenas a pequena parte da informação de que um serviço realmente necessita.

No futuro, também veremos a verificação baseada em blockchain, ou seja, a validação de documentos e credenciais sem armazenar esses documentos em nenhum banco de dados centralizado.

A prova de conhecimento zero (ZKP) é um método criptográfico que permite provar que algo é verdadeiro sem revelar a informação subjacente. É uma loucura, mas muito real.

Esta tecnologia, apesar de estar atualmente na sua fase inicial, tem o potencial de eliminar categorias inteiras de dados sensíveis do processo de verificação.

O TruthScan é uma dessas ferramentas concebidas para se adaptarem a estas tendências.

Os seus Verificação KYC suporta uploads seguros e encriptados hoje, e é feita para fluxos de credenciais descentralizados amanhã.

Considerações finais

O mundo funciona literalmente com base na verificação da identidade. Mas, como cliente, nunca deve entregar as suas informações e esperar simplesmente que sejam bem tratadas.

A segurança no KYC é a base da confiança em todas as interações financeiras que faz.

E embora nenhuma plataforma no mundo possa prometer uma proteção impenetrável 100% (qualquer pessoa que afirme o contrário está a vender-lhe uma fantasia), o que pode ser garantido é a responsabilidade.

O TruthScan foi criado com base nessa filosofia.

A empresa é clara e inequívoca quanto à seriedade com que trata as suas informações pessoais, implementando todas as medidas de segurança modernas que existem atualmente.

O TruthScan também está preparado para adotar novas tecnologias de preservação da privacidade à medida que estas forem surgindo.

Verificar TruthScan para uma verificação KYC segura hoje mesmo!