Jeśli przekazujesz całe swoje osobiste portfolio firmie, aby udowodnić swoją tożsamość, naturalne jest, że zastanawiasz się, w jaki sposób przetwarzane są te informacje.

I szczerze mówiąc, to uczciwe. Kiedy ktoś tworzy cyfrowy klon paszportu, powinien przynajmniej wyjaśnić, dlaczego i jak planuje go chronić.

Bezpieczeństwo danych klientów to podstawowa obietnica, której powinna dotrzymywać każda odpowiedzialna firma.

Istnieją rygorystyczne zasady i przepisy dotyczące ich utrzymania, ale nawet przy ich przestrzeganiu widzieliśmy kilka przykładów naruszeń danych, w których ujawniono poufne informacje KYC.

Takie incydenty naturalnie rodzą pytania o to, jak przejrzysty i bezpieczny jest proces KYC.

W tym artykule dowiesz się wszystkiego, co musisz wiedzieć o tym, czy weryfikacja KYC jest rzeczywiście bezpieczna, na jakie zagrożenia jest podatna i jak chronić swoje dane.

Kluczowe wnioski

- Weryfikacja KYC wymaga bardzo wrażliwych danych osobowych, co sprawia, że szczelne zabezpieczenia nie podlegają negocjacjom.

- Informacje o tożsamości są przekazywane przez dostawców, audytorów i partnerów, a każde przekazanie zwiększa ryzyko ich niewłaściwego wykorzystania

- Odpowiedzialne firmy zwalczają ryzyko naruszenia danych, wprowadzając szyfrowanie danych, ścisłą kontrolę dostępu, zgodność z prawem i wewnętrzne zabezpieczenia, które faktycznie denerwują pracowników (tak jak powinny).

Czym jest bezpieczeństwo weryfikacji KYC?

KYC (Know Your Customer) to proces, dzięki któremu firmy mogą upewnić się, że ich klienci są prawdziwymi ludźmi o prawdziwej tożsamości. Aby to zrobić, firmy potrzebują stosu poufnych informacji.

Bezpieczeństwo weryfikacji KYC obejmuje środki mające na celu zapobieganie przekształcaniu się tych informacji w cyfrowe konfetti w rękach oszustów.

Środki te obejmują szyfrowanie, bezpieczne bazy danych, kontrolę dostępu, dzienniki audytu itp.

Nigdy więcej nie martw się o oszustwa związane ze sztuczną inteligencją. TruthScan Może ci pomóc:

- Wykrywanie wygenerowanych przez AI obrazy, tekst, głos i wideo.

- Unikać poważne oszustwa oparte na sztucznej inteligencji.

- Chroń swoje najbardziej wrażliwy aktywa przedsiębiorstwa.

Bardzo, bardzo ważne jest, aby dane weryfikacyjne KYC były bezpieczne. Dane przekazywane przez klientów do weryfikacji są dokładnie tym, czego zawsze szukają cyberprzestępcy!

Jest on bardzo cenny i bardzo trudno go zmienić po kradzieży.

Co oznacza “bezpieczeństwo” w kontekście obsługi danych KYC?

Pojęcie bezpieczeństwa danych w KYC jest dość subiektywne.

Jeśli mamy być szczerzy, żaden system nie jest nieprzenikniony 100%. W 2024 r, atakujący ukradli miliony rekordów z usługi KYC World-Check, co jest dowodem na to, że duże, dobrze zaopatrzone bazy danych również mogą czasami zostać naruszone.

Oczywiście istnieją surowe przepisy dotyczące ochrony danych, które regulują sposób gromadzenia i przechowywania informacji KYC. RODO, CCPA i PDPA to tylko niektóre z tych przykładów.

Tak więc odpowiedzialna firma zawsze zapewni bezpieczeństwo danych swoich klientów zebranych podczas KYC.

Jednak jako klient masz swój udział w ustaleniu, czy firma, której udostępniasz swoje dane, jest wystarczająco godna zaufania.

Co gromadzi i robi weryfikacja KYC

Za każdym razem, gdy rejestrujesz konto bankowe, platformę handlową, giełdę kryptowalut lub cokolwiek zdalnie finansowego, musisz upewnić się, że nie jesteś przykrywką dla działalności przestępczej.

Wymaga to przesłania danych osobowych, które obejmują:

- Pełne, legalne imię i nazwisko widniejące na dokumencie tożsamości

- Data urodzenia

- Adres zamieszkania

- Jakiś rządowy dokument tożsamości, np. paszport, prawo jazdy, krajowy dowód osobisty

- Dane biometryczne

- Identyfikatory finansowe, takie jak konto bankowe lub numer karty kredytowej

- Dokumenty potwierdzające adres zamieszkania, takie jak rachunki za media lub zeznania podatkowe.

Wszystkie te dane są wykorzystywane do potwierdzenia, że użytkownik nie był wcześniej zaangażowany w żadną podejrzaną działalność finansową.

Co dzieje się po przesłaniu

Gdy przesyłasz swoje osobiste dokumenty, są one przechowywane w bazie danych firmy. Ale poza tym Twoje informacje również się przenoszą!

Wiele firm korzysta z zewnętrznego oprogramowania do weryfikacji KYC, które oferuje zautomatyzowane narzędzia weryfikacyjne, takie jak skanery OCR, oprogramowanie biometryczne, silniki do wykrywania oszustw itp.

Niektóre elementy profilu KYC mogą być również wysyłane do:

- Organy regulacyjne

- Agencje rządowe

- Partnerzy finansowi

- Firmy zajmujące się analizą oszustw

Zasadniczo dane są kopiowane, archiwizowane, dublowane i buforowane w kilku miejscach.

Gdzie leży prawdziwe ryzyko

Zagrożenia dla bezpieczeństwa danych nie ograniczają się tylko do momentu ich pierwszego przesłania. Prawdziwe obawy pojawiają się, gdy dane są przesyłane.

Im więcej systemów, przez które przechodzą dane, tym więcej punktów narażenia.

Bank może mieć świetne systemy bezpieczeństwa, ale co z dostawcą weryfikacji lub zewnętrznym audytorem, który przechowuje kopię zapasową?

Wystarczy jedno słabe ogniwo, aby dane zostały naruszone.

Jak wspomniałem wcześniej, wiele firm zleca weryfikację KYC zewnętrznym dostawcom, ale sami ci dostawcy mogą stanowić potencjalny punkt naruszenia.

Sengzi, na przykład, jest dostawcą weryfikacji KYC wykorzystywanym przez ponad 600 instytucji finansowych na całym świecie.

Zaledwie kilka miesięcy temu firma poinformowała o naruszeniu danych, w wyniku którego ponad 600 GB wrażliwych danych weryfikacyjnych klientów został podobno wystawiony na sprzedaż w ciemnej sieci.

Firmy finansowe mogą również przechowywać informacje o użytkowniku długo po tym, jak przestanie on korzystać z ich usług.

Im starsze dane i im dłużej są przechowywane, tym bardziej prawdopodobne jest, że zostaną przechwycone podczas migracji systemu lub awarii serwera.

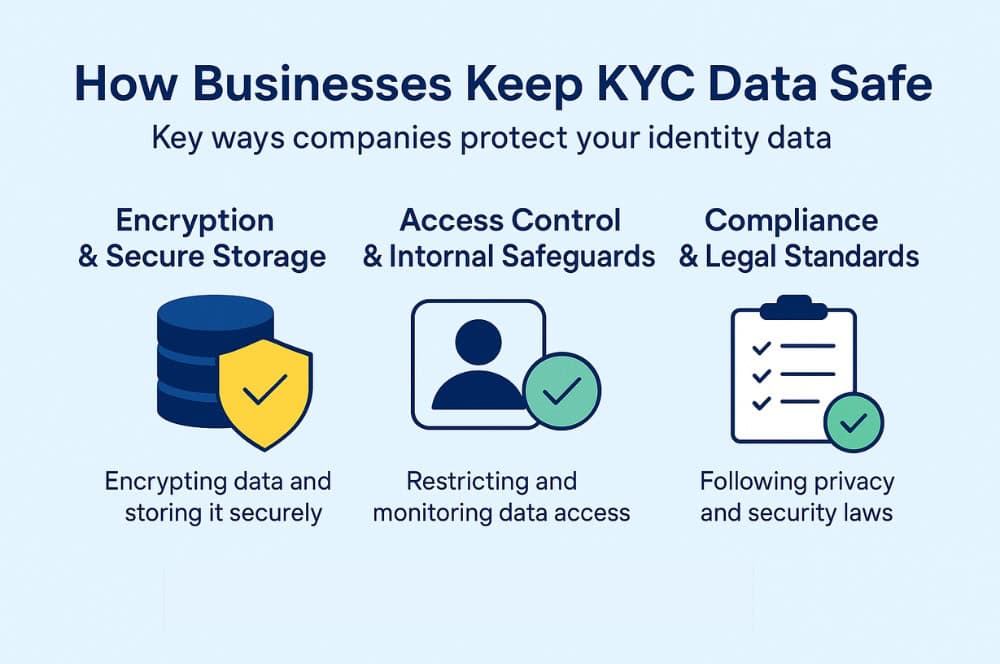

Jak firmy dbają o bezpieczeństwo danych KYC

Każda firma, która naprawdę dba o swoich klientów, wie, że nic nie niszczy zaufania klientów szybciej niż naruszenie danych.

Są one winne swoim klientom ścisłą politykę ochrony danych, prosząc o powierzenie im swoich danych osobowych.

Oto jak to robią.

- Szyfrowanie i bezpieczne przechowywanie

Szyfrowanie odnosi się do szyfrowania informacji przy użyciu silnych algorytmów. algorytmy kryptograficzne które mogą być odczytane tylko przez firmę, która poprosiła o dane użytkownika w pierwszej kolejności.

Jeśli więc haker włamie się na ich serwer, zobaczy tylko bełkot.

Szyfrowanie danych odbywa się zarówno w spoczynku, jak i podczas przesyłania. Oznacza to, że bazy danych i kopie zapasowe przechowujące dane są szyfrowane.

Ponadto za każdym razem, gdy dane są przesyłane z jednego urządzenia do drugiego, przechodzą przez szyfrowane tunele, takie jak TLS 1.2/1.3, które zapobiegają przechwyceniu.

Dane o wysokiej wartości, takie jak informacje biometryczne, są przechowywane w oddzielnych przestrzeniach dyskowych. Celem dzielenia danych na różne silosy jest zmniejszenie promienia rażenia.

Gwarantuje to, że jeśli jeden obszar pamięci masowej zostanie naruszony, wszystkie dane klientów nie spadną jak kostki domina.

- Kontrola dostępu i zabezpieczenia wewnętrzne

Zaskakująca liczba incydentów związanych z danymi wcale nie jest spowodowana przez hakerów! Są one powodowane przez ludzi wewnątrz, celowo lub przez przypadek (po prostu dlatego, że Gary z IT kliknął link, którego absolutnie nie powinien)!

Firmy zapobiegają takim wypadkom, ograniczając dostęp do danych klientów.

Kontrola dostępu powinna być oparta na rolach, tj. pracownik uzyskuje dostęp tylko do części danych, których wymaga charakter jego pracy.

Proces logowania do bazy danych w celu uzyskania dostępu do danych jest również ograniczony kluczami sprzętowymi i limitami sesji. Jeśli proces ten nie irytuje choć trochę pracowników, zabezpieczenia są prawdopodobnie zbyt słabe.

Firmy mają również dzienniki audytu, aby obserwować częstotliwość i czas trwania dostępu do danych przez pracownika.

W przypadku, gdy ktoś zacznie pobierać podejrzaną ilość dokumentów, powiadamiane są władze wyższego szczebla.

- Zgodność z przepisami i normy prawne

Firmy są zobowiązane do ochrony danych KYC, ponieważ wymaga tego prawo.

RODO lub CCPA to przepisy dotyczące prywatności, które określają, w jaki sposób dane klientów muszą być gromadzone, przechowywane, wykorzystywane i usuwane. Jeśli firma nie przestrzega prawa, podlega ogromnym grzywnom.

Przepisy dotyczące przeciwdziałania praniu pieniędzy (AML) wymagają ścisłej obsługi wszystkich dokumentów tożsamości. Firmy muszą nie tylko udowodnić, że prawidłowo przeprowadziły KYC, ale także, że chroniły dane w trakcie procesu.

Każde niezawodne oprogramowanie do weryfikacji KYC, takie jak TruthScan, zawsze zapewniamy zgodność z tymi przepisami podczas przetwarzania danych klientów.

Co możesz zrobić, aby chronić swoje dane

Mimo że firmy ponoszą większość odpowiedzialności za bezpieczeństwo danych KYC, istnieje kilka nawyków, które zmniejszają narażenie na naruszenie danych.

- Nigdy nie przesyłaj dokumentów tożsamości przez publiczne Wi-Fi, chyba że chcesz zaryzykować swoją tożsamość za cenę kawy. Bardzo łatwo jest obejść sieci publiczne i uzyskać dostęp do informacji udostępnianych za ich pośrednictwem.

- Jeśli koniecznie musisz korzystać ze współdzielonego połączenia, przynajmniej włącz renomowaną sieć VPN, aby zaszyfrować swój ruch.

- Zawsze sprawdzaj, czy platforma, na którą przesyłasz dane, jest legalna. Sprawdź domenę, potwierdź, że kieruje Cię tam prawdziwa strona internetowa firmy, upewnij się, że adres URL faktycznie zaczyna się od HTTPS, a jeśli masz najmniejsze wątpliwości, natychmiast zamknij kartę.

- Aktualizuj swoje urządzenia, ponieważ przestarzałe telefony i laptopy są głównym celem złośliwego oprogramowania.

- Posprzątaj po sobie. Jeśli pobrałeś plik PDF swojego paszportu, aby go gdzieś przesłać, nie zostawiaj go na zawsze w folderze “Pobrane”. Usuń go. Jak najszybciej opróżnij kosz.

- Wreszcie, należy korzystać z funkcji ochrony użytkownika platformy używanej do weryfikacji KYC. TruthScan ma wiele takich funkcji, które chronią dane użytkownika, np:

- Uwierzytelnianie dwuskładnikowe

- Szyfrowane przesyłanie plików

- Bezpieczne, ograniczone czasowo sesje

Równowaga między weryfikacją a prywatnością

KYC to dziwna okazja.

Z jednej strony, firmy muszą zweryfikować, czy jesteś prawdziwą osobą, która nie pierze pieniędzy podczas przerwy na lunch. Weryfikacja ta wymaga podania danych osobowych w celu przestrzegania przepisów i zachowania licencji.

Z drugiej strony wolałbyś nie przekazywać całego swojego portfela tożsamości przypadkowej firmie.

Inteligentne firmy nigdy nie będą próbowały zbierać wszystkich danych osobowych. Zawsze będą szukać minimalnego zestawu dokumentów, które pozwolą wykonać zadanie.

Aby zachować równowagę między prywatnością użytkownika a jego potrzebami weryfikacyjnymi, odpowiedzialna firma wyjaśni również, gdzie trafiają dane użytkownika, jak długo tam pozostają, kto może je przeglądać itp.

Jeśli ktoś tworzy cyfrowy klon paszportu, powinien przynajmniej wyjaśnić dlaczego.

Chodzi o to, że prywatność i weryfikacja mogą współistnieć, jeśli system jest zbudowany prawidłowo.

Przyszłość bezpiecznego KYC

Obecnie proces weryfikacji KYC jest dość szybki i płynny. W przyszłości chcemy uczynić go tak bezpiecznym, aby każdy, kto próbuje przechwycić system, dostawał jak najmniej tlenu.

Zdecentralizowane systemy ID nie są zbyt odległą przyszłością. Oznacza to, że nie będziesz musiał przekazywać swoich dokumentów za każdym razem, gdy nowa platforma będzie chciała Cię “zweryfikować”.

Będziesz posiadać bezpieczny, zabezpieczony kryptograficznie portfel tożsamości i udostępniać tylko niewielką część informacji, których usługa naprawdę potrzebuje.

W przyszłości zobaczymy również weryfikację opartą na blockchainie, tj. walidację dokumentów i poświadczeń bez przechowywania tych dokumentów w jakiejkolwiek scentralizowanej bazie danych.

Zero-knowledge proof (ZKP) to metoda kryptograficzna, która pozwala udowodnić, że coś jest prawdą bez ujawniania podstawowych informacji. Jest to dzikie, ale bardzo realne.

Technologia ta, choć obecnie znajduje się na wczesnym etapie rozwoju, ma potencjał, aby całkowicie usunąć całe kategorie wrażliwych danych z procesu weryfikacji.

TruthScan jest jednym z tych narzędzi stworzonych w celu dostosowania się do tych nadchodzących trendów.

Jego Weryfikacja KYC Architektura obsługuje bezpieczne, szyfrowane przesyłanie danych już dziś, a w przyszłości jest stworzona do zdecentralizowanych przepływów danych uwierzytelniających.

Przemyślenia końcowe

Świat dosłownie opiera się na weryfikacji tożsamości. Ale jako klient nigdy nie powinieneś przekazywać swoich danych i po prostu mieć nadzieję, że zostaną one dobrze przetworzone.

Bezpieczeństwo w KYC jest podstawą zaufania w każdej interakcji finansowej.

I chociaż żadna platforma na Ziemi nie może obiecać nieprzeniknionej ochrony 100% (każdy, kto twierdzi inaczej, sprzedaje ci fantazję), to można zagwarantować odpowiedzialność.

TruthScan opiera się na tej filozofii.

Głośno i wyraźnie mówią o tym, jak poważnie traktują dane osobowe użytkowników, wdrażając wszelkie nowoczesne środki bezpieczeństwa, jakie istnieją obecnie.

TruthScan jest również gotowy na przyjęcie nowszych technologii chroniących prywatność, gdy tylko się pojawią.

Sprawdź TruthScan dla bezpiecznej weryfikacji KYC już dziś!