Si entregas toda tu cartera personal a una empresa para demostrar tu identidad, es normal que te preguntes cómo se maneja esa información.

Y sinceramente, es justo. Cuando alguien hace un clon digital de tu pasaporte, lo menos que puede hacer es explicar por qué y cómo piensa protegerlo.

La seguridad de los datos de los clientes es la promesa fundamental que toda empresa responsable debe mantener.

Existen normas y reglamentos estrictos para mantenerla, pero incluso con ellos, hemos visto algunos ejemplos de filtraciones de datos en los que se expuso información sensible de KYC.

Naturalmente, estos incidentes suscitan dudas sobre la transparencia y seguridad del proceso KYC.

En este artículo, aprenderá todo lo que necesita saber sobre si la verificación KYC es realmente segura, a qué tipo de riesgos es susceptible y cómo proteger sus datos.

Principales conclusiones

- La verificación KYC exige datos personales muy sensibles, lo que hace innegociable una seguridad hermética.

- Su información de identidad viaja a través de proveedores, auditores y socios, y cada traspaso aumenta el riesgo de que se haga un uso indebido de ella.

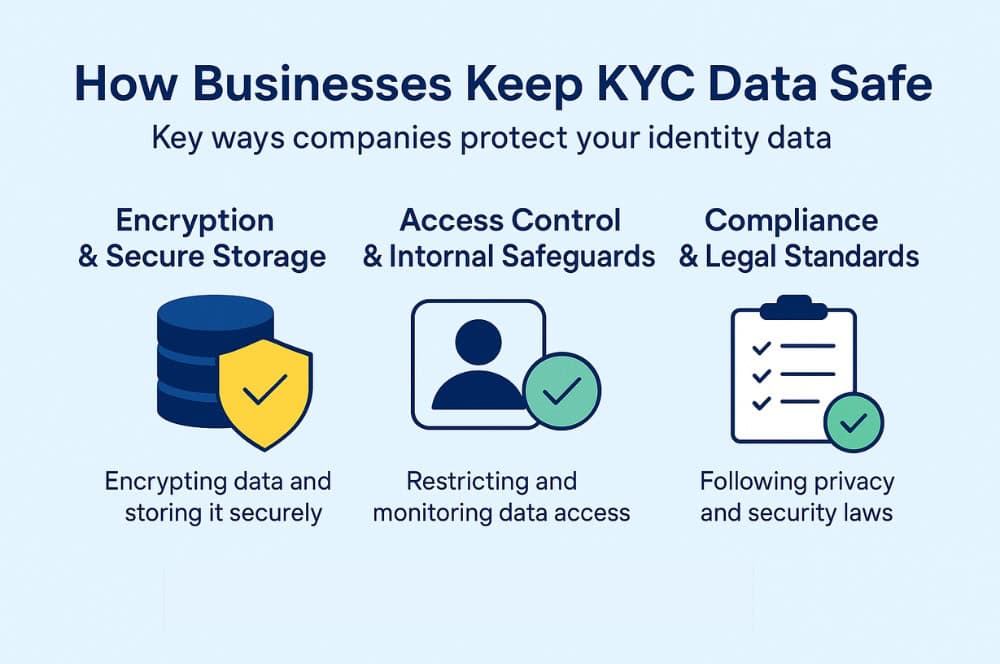

- Las empresas responsables combaten los riesgos de que los datos se vean comprometidos introduciendo el cifrado de datos, estrictos controles de acceso, el cumplimiento de la legislación y salvaguardias internas que realmente molestan a los empleados (como debería ser).

¿Qué es la seguridad de verificación KYC?

KYC (Know Your Customer) es el proceso por el que las empresas se aseguran de que sus clientes son personas reales con identidades reales. Y para ello, las empresas necesitan un montón de información sensible.

La seguridad de la verificación KYC incluye las medidas destinadas a evitar que esa información se convierta en confeti digital en manos de estafadores.

Estas medidas incluyen encriptación, bases de datos seguras, controles de acceso, registros de auditoría, etc.

No vuelva a preocuparse por el fraude de IA. TruthScan puede ayudarle:

- Detectar IA generada imágenes, texto, voz y vídeo.

- Evite grandes fraudes impulsados por la IA.

- Proteja sus sensible activos de la empresa.

Es muy, muy importante mantener seguros los datos de verificación KYC. Los datos que los clientes entregan para su verificación son exactamente lo que los ciberdelincuentes siempre están buscando.

Es de gran valor y muy difícil de cambiar una vez robado.

Qué significa “seguridad” en el contexto del tratamiento de datos KYC

El concepto de seguridad de los datos en CSC es bastante subjetivo.

Si somos sinceros, ningún sistema es 100% impenetrable. En 2024, atacantes robaron millones de registros del servicio KYC World-Check, lo que demuestra que las bases de datos grandes y bien dotadas también pueden, a veces, verse comprometidas.

Por supuesto, existen leyes estrictas de protección de datos que regulan cómo debe recopilarse y almacenarse la información de KYC. El GDPR, la CCPA y la PDPA son algunos de esos ejemplos.

Por lo tanto, una empresa responsable siempre garantizará la seguridad de los datos de sus clientes recopilados durante el proceso KYC.

Pero, como cliente, usted tiene un papel que desempeñar para determinar si la empresa con la que comparte sus datos es suficientemente fiable.

Qué recoge y qué hace la verificación KYC

Cada vez que te registres en una cuenta bancaria, una plataforma de negociación, una bolsa de criptomonedas o cualquier cosa remotamente financiera, debes asegurarte de que no es una tapadera de una actividad delictiva.

Y eso requiere que envíe sus datos personales, que incluyen:

- Su nombre completo y legal tal como aparece en su DNI

- Fecha de nacimiento

- Dirección de residencia

- Algún tipo de documento de identidad oficial (pasaporte, carné de conducir, documento nacional de identidad, etc.).

- Datos biométricos

- Identificadores financieros como una cuenta bancaria o un número de tarjeta de crédito

- Documentos justificativos, como facturas de servicios públicos o declaraciones de impuestos, que validen su dirección

Todos estos datos se utilizan para confirmar que usted no ha estado implicado anteriormente en ningún tipo de actividad financiera sospechosa.

Qué ocurre después de la presentación

Cuando subes tus documentos personales, se almacenan en la base de datos de la empresa. Pero, además, ¡tu información también se mueve!

Muchas empresas utilizan software de verificación KYC de terceros que ofrece herramientas de verificación automatizadas, como escáneres OCR, software biométrico, motores de detección de fraudes, etc.

Algunas partes de su perfil KYC también pueden ser enviadas a:

- Organismos reguladores

- Organismos públicos

- Socios financieros

- Empresas de análisis del fraude

Esencialmente, tus datos se copian, respaldan, reflejan y almacenan en caché en varios lugares.

Dónde están los verdaderos riesgos

Ahora bien, los riesgos para la seguridad de tus datos no se limitan al momento en que los cargas inicialmente. Las verdaderas preocupaciones surgen cuando tus datos viajan.

Cuantos más sistemas atraviesen sus datos, más puntos de exposición habrá.

Un banco puede disponer de grandes sistemas de seguridad, pero ¿qué pasa con el proveedor de verificación o el auditor externo que tiene una copia de seguridad?

Todo lo que hace falta para que sus datos se vean comprometidos es un eslabón débil.

Como he mencionado antes, muchas empresas subcontratan a proveedores externos para la verificación de sus datos personales, pero esos mismos proveedores pueden ser un posible punto de infracción.

Sengzi, por ejemplo, es un proveedor de verificación KYC utilizado por más de 600 instituciones financieras de todo el mundo.

Hace sólo unos meses, informó de una violación de datos en la que más de 600 GB de datos confidenciales de verificación de clientes se puso a la venta en la web oscura.

Las empresas financieras también pueden almacenar su información mucho después de que haya dejado de utilizar sus servicios.

Cuanto más antiguos sean los datos y más tiempo pasen almacenados, más probabilidades habrá de que se vean atrapados en una migración del sistema o en un problema del servidor.

Cómo las empresas mantienen seguros los datos KYC

Cualquier empresa que se preocupe de verdad por sus clientes sabe que nada destruye más rápido la confianza de los clientes que una violación de datos.

Deben a sus clientes una estricta política de protección de datos cuando le piden que les confíe su información personal.

Así es como lo hacen.

- Cifrado y almacenamiento seguro

El cifrado consiste en codificar la información utilizando algoritmos criptográficos que sólo puede leer la empresa que solicitó sus datos en primer lugar.

Así, si un hacker se cuela en su servidor, todo lo que ve es un galimatías.

El cifrado de datos se produce tanto en reposo como en tránsito. Significa que las bases de datos y las copias de seguridad que almacenan tus datos están encriptadas.

Además, cada vez que los datos se transfieren de un dispositivo a otro, viajan a través de túneles cifrados como TLS 1.2/1.3 que impiden cualquier interceptación.

Los datos de alto valor, como la información biométrica, se guardan en espacios de almacenamiento separados. El objetivo de dividir los datos en diferentes silos es reducir el radio de explosión.

Garantiza que si un área de almacenamiento se ve comprometida, la totalidad de los datos del cliente no caigan como fichas de dominó.

- Control de acceso y salvaguardias internas

Un número sorprendente de incidentes de datos no son causados por piratas informáticos. Los causan personas de dentro, ya sea intencionadamente o por accidente (simplemente porque Gary, de informática, hizo clic en un enlace que no debería haber hecho).

Las empresas evitan estos contratiempos restringiendo el acceso a los datos de los clientes.

El control de acceso debe basarse en las funciones, es decir, un empleado sólo tiene acceso a la parte de los datos que requiere la naturaleza de su trabajo.

El proceso de registro en la base de datos para acceder a los datos también está restringido por claves de hardware y límites de sesión. Si el proceso no molesta al menos un poco a los empleados, probablemente la seguridad es demasiado débil.

Las empresas también disponen de registros de auditoría para vigilar la frecuencia y duración del acceso a los datos que tiene un empleado.

En caso de que alguien empiece a descargar una cantidad sospechosa de documentos, se avisa a las autoridades superiores.

- Cumplimiento y normas legales

Las empresas están obligadas a proteger los datos KYC porque la ley así lo exige.

El GDPR o la CCPA son leyes de privacidad que dictan cómo deben recopilarse, almacenarse, utilizarse y eliminarse los datos de los clientes. Si una empresa no cumple la ley, se expone a multas cuantiosas.

Las leyes contra el blanqueo de capitales (AML) exigen un tratamiento estricto de todos los documentos de identidad. Las empresas deben demostrar no solo que han realizado correctamente el proceso KYC, sino también que han protegido los datos en todo momento.

Cualquier software fiable de verificación KYC, como TruthScan, garantizará siempre el cumplimiento de estas leyes al tratar los datos de los clientes.

Qué puede hacer para proteger su información

Aunque las empresas cargan con la mayor parte de la responsabilidad de mantener a salvo sus datos personales, hay un puñado de hábitos que reducen su exposición a las filtraciones de datos.

- Nunca cargue sus documentos de identidad a través de una red Wi-Fi pública, a menos que quiera jugarse su identidad por el precio de un café. Es muy fácil sortear las redes públicas y acceder a la información que se comparte a través de ellas.

- Si no tienes más remedio que utilizar una conexión compartida, al menos utiliza una VPN de confianza para cifrar tu tráfico.

- Verifica siempre que la plataforma a la que subes tus datos es legítima. Comprueba el dominio, confirma que el sitio web real de la empresa te dirige allí, asegúrate de que la URL empieza realmente por HTTPS y, si tienes la más mínima duda, cierra la pestaña inmediatamente.

- Mantén tus dispositivos actualizados, ya que los teléfonos y portátiles obsoletos son objetivos privilegiados del malware.

- Limpia lo que ensucies. Si has descargado un PDF de tu pasaporte para subirlo a algún sitio, no lo dejes eternamente en la carpeta “Descargas”. Bórralo. Vacía la papelera lo antes posible.

- Por último, utilice las funciones de protección de los usuarios de la plataforma utilizada para la verificación KYC. TruthScan tiene muchas funciones que protegen tus datos, como:

- Autenticación de dos factores

- Subidas cifradas

- Sesiones seguras y de duración limitada

Equilibrio entre verificación y privacidad

KYC es un negocio extraño.

Por un lado, las empresas necesitan verificar que eres una persona real que no está blanqueando dinero en su hora del almuerzo. Esa verificación exige datos personales para que cumplan las leyes y conserven sus licencias.

Por otro lado, preferirías no entregar toda tu cartera de identidad a cualquier empresa al azar.

Las empresas inteligentes nunca intentarán recopilar todos y cada uno de sus datos personales. Siempre buscarán el conjunto mínimo de documentos que les permita realizar el trabajo.

Para mantener el equilibrio entre tu privacidad y sus necesidades de verificación, una empresa responsable también te explicará adónde van a parar tus datos, cuánto tiempo permanecen allí, quién puede verlos, etc.

Si alguien está haciendo un clon digital de tu pasaporte, lo menos que puede hacer es explicar por qué.

La cuestión es que la privacidad y la verificación pueden coexistir si el sistema está bien construido.

El futuro de un CSC seguro

Actualmente, el proceso de verificación KYC es bastante rápido y fluido. En el futuro, nuestro objetivo es hacerlo tan seguro que cualquiera que intente interceptar el sistema reciba el menor oxígeno posible.

Los sistemas de identificación descentralizados no están muy lejos en el futuro. Significa que no tendrás que entregar tus documentos cada vez que una nueva plataforma quiera “verificarte”.

Dispondrás de un monedero de identidad seguro y respaldado criptográficamente y compartirás sólo la información mínima que un servicio realmente necesite.

En el futuro, también veremos la verificación basada en blockchain, es decir, la validación de documentos y credenciales sin almacenar esos documentos en ninguna base de datos centralizada.

La prueba de conocimiento-cero (ZKP) es un método criptográfico que permite demostrar que algo es cierto sin revelar la información subyacente. Es descabellado, pero muy real.

Esta tecnología, aunque se encuentra en sus primeras fases, tiene el potencial de eliminar por completo categorías enteras de datos sensibles del proceso de verificación.

TruthScan es una de esas herramientas creadas para adaptarse a estas tendencias.

Su Verificación KYC soporta cargas seguras y encriptadas hoy, y está hecha para flujos de credenciales descentralizados mañana.

Reflexiones finales

El mundo funciona, literalmente, gracias a la verificación de la identidad. Pero, como cliente, nunca debes entregar tu información y esperar simplemente que se maneje bien.

La seguridad en KYC es la base de la confianza en cada interacción financiera que realice.

Y aunque ninguna plataforma en la Tierra puede prometer una protección 100% impenetrable (cualquiera que afirme lo contrario le está vendiendo una fantasía), lo que sí se puede garantizar es la responsabilidad.

TruthScan se basa en esa filosofía.

Hablan alto y claro sobre la seriedad con la que tratan su información personal, aplicando todas las medidas de seguridad modernas que existen hoy en día.

TruthScan también está preparado para enfrentarse a las nuevas tecnologías de protección de la intimidad que vayan surgiendo.

Echa un vistazo TruthScan ¡para una verificación KYC segura hoy mismo!