The Raport Pindrop na temat inteligencji głosowej i bezpieczeństwa w 2025 r. twierdzi, że liczba prób oszustw typu deepfake w centrach kontaktowych wzrosła o ponad 1300% w 2024 roku.

Nie jest to nawet zaskakujące, ponieważ narzędzie do klonowania głosu wymaga zaledwie trzech sekund źródłowego dźwięku, aby stworzyć przekonującą replikę dowolnego mówcy.

Również, 68% klientów osób dzwoni, gdy ma problem i potrzebuje pomocy. Ta liczba prawdziwych, wysokiej jakości rozmówców stanowi rdzeń tego, do czego służą centra kontaktowe.

Jednak skrypty inżynierii społecznej i głosy sklonowane przez sztuczną inteligencję również docierają do centrum kontaktowego za pośrednictwem tego samego kanału, co lojalni klienci.

Uwierzytelnianie rozmówcy oddziela dwie grupy połączeń przychodzących. Prawidłowa obsługa oznacza ochronę kanału obsługi klienta bez pogarszania jakości obsługi prawdziwych rozmówców.

Na tym blogu omówimy, jak powinna wyglądać weryfikacja dzwoniących w centrach kontaktowych w 2026 roku.

Kluczowe wnioski

- Uwierzytelnianie rozmówcy w 2026 roku musi bronić się przed wzrostem liczby prób oszustw typu deepfake o 1300%, weryfikując zarówno pochodzenie numeru telefonu, jak i biologiczną autentyczność głosu rozmówcy.

- Nowoczesna weryfikacja łączy aktywne metody, takie jak pytania zabezpieczające i kody jednorazowe, z pasywną analizą głosu AI, która wykrywa syntetyczną mowę i klonowanie głosu w czasie rzeczywistym.

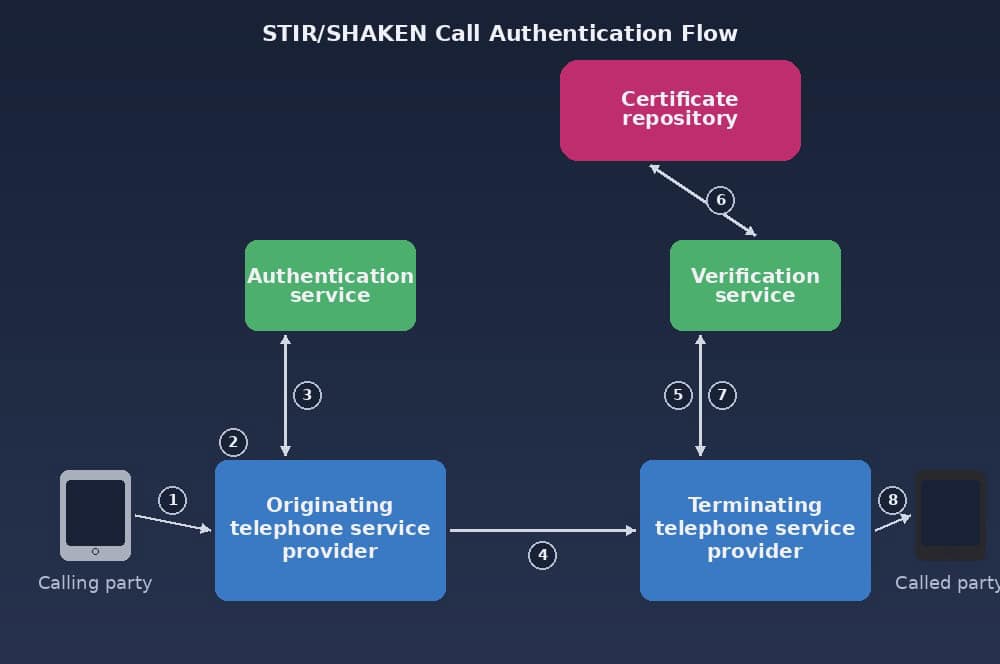

- Struktura STIR/SHAKEN służy jako podstawa bezpieczeństwa sieci, zapobiegając fałszowaniu identyfikatora dzwoniącego i zapewniając, że wyświetlany numer telefonu dokładnie odzwierciedla pochodzenie połączenia.

- Skuteczne zapobieganie oszustwom obejmuje monitorowanie anomalii behawioralnych, takich jak nietypowe pauzy lub skrypty socjotechniczne oraz eskalowanie podejrzanych interakcji do starszych specjalistów w celu weryfikacji poza pasmem.

- TruthScan zapewnia krytyczną warstwę obrony, wykorzystując modele głębokiego uczenia się do identyfikacji dźwięku generowanego przez sztuczną inteligencję z dokładnością 99%, chroniąc centra kontaktowe przed zaawansowanymi narzędziami do podszywania się.

Czym jest przewodnik uwierzytelniania rozmówcy?

Każde połączenie przychodzące, które dociera do centrum kontaktowego, ma identyfikator dzwoniącego. Uwierzytelnianie dzwoniącego weryfikuje, czy numer wyświetlany jako źródło połączenia jest w rzeczywistości numerem, z którego połączenie zostało wykonane.

Weryfikuje również, czy osoba dzwoniąca jest prawdziwym, zamierzonym punktem kontaktowym, a nie zsyntetyzowanym głosem używanym do nieuczciwych celów.

The Struktura STIR/SHAKEN jest standardową w branży technologią uwierzytelniania ID dzwoniącego.

Nigdy więcej nie martw się o oszustwa związane ze sztuczną inteligencją. TruthScan Może ci pomóc:

- Wykrywanie wygenerowanych przez AI obrazy, tekst, głos i wideo.

- Unikać poważne oszustwa oparte na sztucznej inteligencji.

- Chroń swoje najbardziej wrażliwy aktywa przedsiębiorstwa.

Jest to zestaw protokołów technicznych, które umożliwiają uwierzytelnianie i weryfikację informacji o identyfikatorze dzwoniącego dla połączeń wykonywanych przez sieci protokołu internetowego (IP).

Uwierzytelnianie dzwoniącego zapewnia bezpieczeństwo centrum kontaktowego przed oszustwami typu "spoofed robocall", ponieważ nieuczciwi dzwoniący nie mogą sfałszować wyświetlanych numerów.

Truecaller U.S. Spam and Scam Report wykazał, że 78% Amerykanów chętniej odbierze połączenie, jeśli wyświetli zweryfikowane informacje o dzwoniącym.

Trójstronny proces uwierzytelniania

Uwierzytelnianie dzwoniącego jest wspólną odpowiedzialnością klienta, protokołów operacyjnych centrum kontaktowego i agentów, którzy przeprowadzają weryfikację.

Kroki weryfikacji klienta

Na poziomie sieci poświadczenie STIR/SHAKEN ocenia pochodzenie połączenia w momencie jego wejścia do kolejki centrum kontaktowego. Nie może jednak dotyczyć tożsamości osoby wykonującej połączenie.

Po nawiązaniu połączenia klient jest proszony o potwierdzenie swojej tożsamości za pomocą danych uwierzytelniających. Automatyczna identyfikacja numeru (ANI) służy do porównania numeru przychodzącego z kontem w pliku.

Podobnie, uwierzytelnianie oparte na wiedzy (KBA) prosi dzwoniącego o potwierdzenie informacji specyficznych dla konta.

Jednorazowe kody mogą być dostarczane za pośrednictwem wiadomości SMS lub e-mail, które potwierdzają, czy dzwoniący ma dostęp do urządzenia powiązanego ze zweryfikowaną tożsamością.

Protokoły centrum kontaktowego

Centrum kontaktowe musi egzekwować zasady weryfikacji identyfikatora dzwoniącego dla każdej interakcji przychodzącej.

Centra kontaktowe ustanawiają wielopoziomowe modele dostępu, które odpowiadają wrażliwości żądanego działania. Są one skodyfikowane w różny sposób, tak aby agenci wiedzieli, jaki poziom potwierdzonej tożsamości jest wymagany przed autoryzacją danego działania.

Jeśli weryfikacja dzwoniącego nie może zostać zakończona, połączenie jest eskalowane do przełożonego. Wdrażane są również bezpieczne procedury oddzwaniania, aby klient mógł dokończyć weryfikację za pośrednictwem alternatywnego kanału.

Role systemu i agenta

Zautomatyzowane systemy zarządzają prawie wszystkimi komponentami uwierzytelniania wymagającymi dużej ilości danych.

Interaktywna odpowiedź głosowa (IVR) przechwytuje początkowe dane wejściowe dzwoniącego, aby dopasować je do CRM.

Dane przechodzą przez poziomy atestacji STIR/SHAKEN, gdzie algorytmy oceny ryzyka oszustwa oceniają je pod kątem potencjalnych nieuczciwych zachowań.

Agent w centrum kontaktowym musi kierować się własnym osądem, korzystając ze wskazówek platformy uwierzytelniania w czasie rzeczywistym.

System wygeneruje ocenę ryzyka, ale to do agenta należy decyzja, czy połączenie może być kontynuowane.

Czego doświadczają dzwoniący podczas uwierzytelniania

Dzwoniący nie doświadcza żadnego z procesów, które mają miejsce w atestacji STIR/SHAKEN, dopóki połączenie nie dotrze do kolejki centrum kontaktowego.

Są oni raczej witani przez automatyczny monit w momencie połączenia. Weryfikacja dzwoniącego może być:

- Aktywny, w którym dzwoniący jest proszony o potwierdzenie informacji specyficznych dla konta za pomocą kilku pytań. Dokładność odpowiedzi decyduje o tym, czy zostanie on zweryfikowany.

- Pasywna, bardziej zaawansowana forma weryfikacji, w której dzwoniący nie robi nic poza naturalnym mówieniem do IVR, a program biometryczny weryfikuje go głosowo.

The Raport Consumer Experience Report wykazał, że 85% klientów nie lubi procesu aktywnej identyfikacji i weryfikacji i uważa go za frustrujący. Centra kontaktowe również go nie lubią, ponieważ jest czasochłonny.

Sześć kroków do skutecznego uwierzytelniania rozmówcy

Weryfikacja tożsamości przed połączeniem

Część uwierzytelniania dzwoniącego odbywa się przy użyciu danych dostępnych z samego połączenia przychodzącego, które obejmują:

- Wynik reputacji numeru telefonu

- Metadane nośnika

- Sygnał rozpoczęcia połączenia

- Odciski palców urządzeń

System IVR porównuje numer przychodzący z bazą danych CRM.

Pasujące numery docierają do agentów z sygnałem zaufania wraz z połączeniem, a te, które nie pasują, są oznaczane, aby agenci byli świadomi potencjalnego ryzyka.

Centra kontaktowe z dojrzałymi systemami pre-call zgłaszają krótszy średni czas obsługi.

Kontrola uwierzytelniania wieloskładnikowego

Po nawiązaniu połączenia uwierzytelnianie wieloskładnikowe (MFA) dla kanałów głosowych służy do weryfikacji dzwoniącego.

Uwierzytelnianie oparte na wiedzy (KBA) to podstawowa metoda, w której dzwoniący jest proszony o udzielenie odpowiedzi na pytania bezpieczeństwa.

Zawsze najlepiej jest łączyć KBA z jednorazowym kodem dostępu (OTP) wysyłanym do zarejestrowanego urządzenia, który dzwoniący potwierdza ustnie lub za pomocą naciśnięcia klawisza podczas połączenia.

MFA może również integrować biometryczną weryfikację głosu dzwoniącego. Bieżąca charakterystyka głosu dzwoniącego jest porównywana z historycznymi danymi interakcji, które ustalają, jak brzmi legalna wersja tego klienta podczas połączenia.

Analiza głosu za pomocą sztucznej inteligencji

Analiza głosu AI jest pasywną formą weryfikacji dzwoniącego. Wykorzystuje rozwiązania uwierzytelniania AI, które badają sygnały akustyczne połączenia na żywo w celu odróżnienia żywego ludzkiego głosu od połączenia syntetyzowanego.

Silniki biometryczne głosu są szkolone w oparciu o modele głębokiego uczenia. Potwierdzają one, że głos na linii jest generowany w czasie rzeczywistym, a nie odtwarzany z nagrania.

Sztuczna inteligencja zasadniczo śledzi wzorce rezonansu traktu głosowego, oddech i częstotliwości formantów, które są różne dla każdej osoby.

Generatywna sztuczna inteligencja umożliwiło opracowanie ponad 350 narzędzi do klonowania głosu. Tak więc poprzeczka dla podszywania się spadła do zaledwie kilku sekund dźwięku, który każdy może zeskrobać z poczty głosowej lub wideo w mediach społecznościowych.

Analiza głosu AI w warstwie połączeń jest podstawowym środkiem zaradczym przeciwko generatywnym narzędziom głosowym AI.

TruthScan's Detektor głosu AI to specjalnie zaprojektowane narzędzie do identyfikacji prób spoofingu poprzez manipulację głosem rozmówcy w czasie rzeczywistym.

Alerty o anomaliach w czasie rzeczywistym

Możliwe jest, że połączenie, które przeszło weryfikację przed połączeniem i przeszło kontrole MFA, wykazuje anomalie w trakcie rozmowy.

Sygnały wyzwalające alerty anomalii obejmują:

- Długie, nietypowe pauzy przed udzieleniem odpowiedzi na pytania bezpieczeństwa (sugerujące, że rozmówca czyta ze skryptu lub sprawdza skradzione dane).

- Żądania zmiany zbyt wielu atrybutów konta w jednym wywołaniu

- Niespójności geograficzne między lokalizacją zarejestrowanego konta a pozornym źródłem połączenia

- Słownictwo lub sformułowania zgodne ze skryptami socjotechnicznymi

Ponownie Detektor AI działający w czasie rzeczywistym służy do identyfikacji takich anomalii. Systemy alertów skierowane do agentów wyświetlają te flagi jako oznaczone kolorami wskaźniki ryzyka, które skłaniają agenta do zadawania dodatkowych pytań weryfikacyjnych.

Eskalacja w przypadku podejrzanych połączeń

Protokoły uwierzytelniania dzwoniącego mają ścieżkę eskalacji, gdy sygnały anomalii przekraczają określony próg ryzyka.

Interakcja może zostać przekazana starszemu specjaliście ds. oszustw.

Może uruchomić tryb cichego monitorowania, aby drugi członek zespołu mógł obserwować interakcję bez powiadamiania dzwoniącego.

W razie potrzeby można zainicjować dodatkową weryfikację pozapasmową, taką jak wysłanie prośby o potwierdzenie na zarejestrowany adres e-mail posiadacza konta lub dodatkowy numer telefonu.

Każde eskalowane połączenie powinno generować zapis zdarzenia, który zawiera sygnały wyzwalające, obserwacje agenta, wykonane kroki uwierzytelniania i wynik.

Przegląd audytu po wezwaniu

Po zakończeniu połączenia jest ono analizowane w celu zidentyfikowania rodzaju interakcji i podjętych decyzji.

Przeglądy audytowe pełnią dwie funkcje.

- Aby ustalić, czy zakończone połączenie wiązało się z oszustwem, a jeśli tak, to w jaki sposób ominęło wcześniejsze kontrole uwierzytelniania

- Aby zidentyfikować wszelkie luki w strukturze uwierzytelniania dzwoniącego, które umożliwiły obejście

Należy również uważnie monitorować dane dotyczące aktywności konta po połączeniu. Połączenie, które wydawało się czyste podczas interakcji na żywo, może ujawnić swoją prawdziwą naturę poprzez reset hasła lub nieuczciwy ruch środków dokonany natychmiast po zakończeniu połączenia.

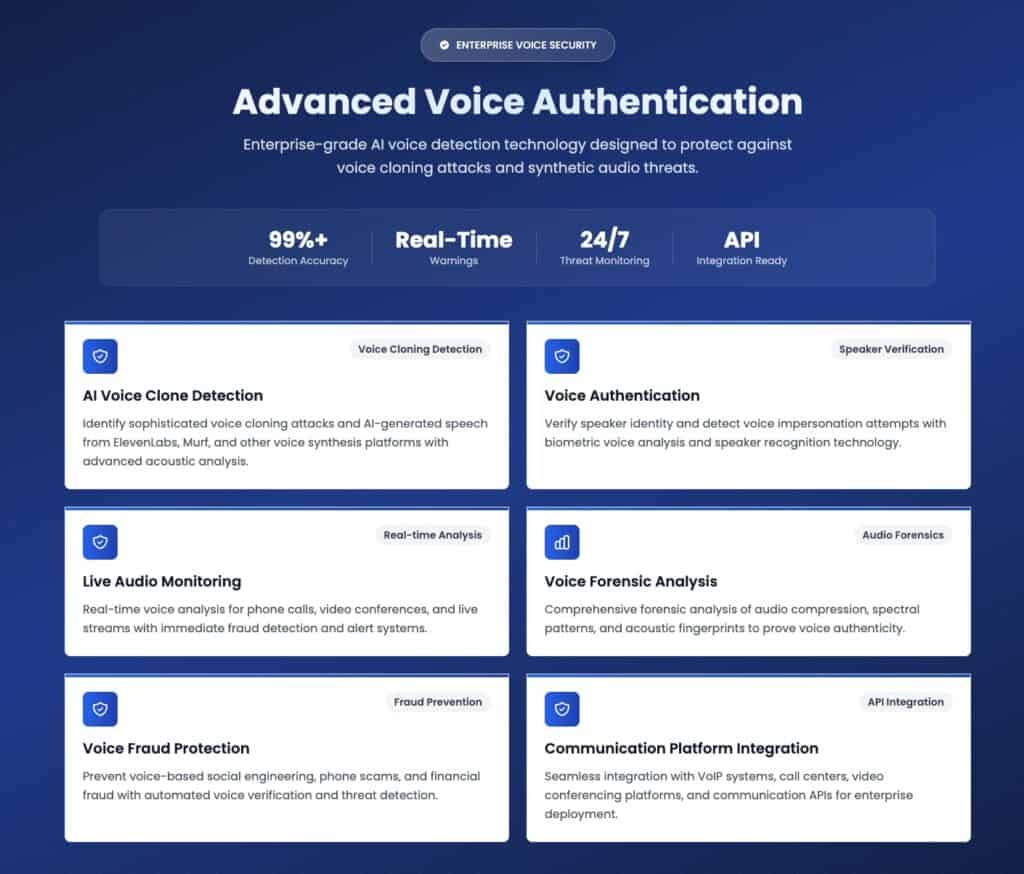

Jak TruthScan wzmacnia uwierzytelnianie rozmówców

TruthScan posiada zestaw narzędzi do zapobiegania oszustwom telefonicznym, które weryfikują tekst, obrazy, głos i treści multimedialne pod kątem oryginalności. Nasze Detektor głosu AI może być bezpośrednią częścią procesu uwierzytelniania dzwoniącego.

Nasz silnik wykrywania jest przeszkolony do identyfikowania mowy syntetycznej stworzonej za pomocą ElevenLabs, Murf, Speechify, Descript i innych generatywnych narzędzi AI.

Wykrywa również subtelniejsze formy manipulacji głosem, takie jak zmiana wysokości dźwięku, zmiana prędkości, modyfikacja akcentu i morfing głosu.

We wszystkich tych typach ataków TruthScan utrzymuje dokładność wykrywania na poziomie 99%+.

TruthScan może analizować MP3, WAV, FLAC, AAC, OGG, M4A i formaty wideo, w tym MP4, MOV, AVI i WebM w celu wyodrębnienia dźwięku.

Podsumowując, weryfikuje, czy połączenie faktycznie pochodzi od osoby, za którą podaje się dzwoniący i czy głos, który to twierdzi, jest prawdziwy.

Porozmawiaj z TruthScan o zapobieganiu oszustwom telefonicznym

TruthScan przetworzył ponad 2 miliardy dokumentów, co daje naszym modelom wykrywania ogromną ilość danych treningowych odzwierciedlonych w naszych wskaźnikach dokładności >99%.

System wykorzystuje zespół wyspecjalizowanych modeli sztucznej inteligencji, które działają równolegle dla każdego połączenia. Analizują one akustyczne odciski palców i struktury fal dla każdego napotkanego połączenia.

Po porównaniu ich z charakterystyką widmową prawdziwej ludzkiej mowy i dźwięku generowanego przez sztuczną inteligencję, dla połączenia deklarowany jest wynik zaufania od 0 do 100.

Wynik powie zespołowi, jak prawdopodobne jest, że głos na linii został wygenerowany (lub zmanipulowany) przez sztuczną inteligencję.

Obejrzyj nasze demo lub porozmawiaj z naszym zespołem sprzedaży pod adresem TruthScan już dziś, aby zbudować stos uwierzytelniania, na którym może polegać Twoje centrum kontaktowe.