について ピンドロップ社の2025年音声インテリジェンス・セキュリティ・レポート によると、コンタクトセンターにおけるディープフェイク詐欺の試みは、2024年に1,300%以上増加した。.

というのも、ボイス・クローニング・ツールに必要なのは、わずか3秒間のソース音声だけで、どんな話し手でも説得力のあるレプリカを作ることができるからだ。.

また, お客様の68% 問題があり、助けが必要なとき、彼らは電話に頼る。このような、純粋で、高いインテントを持つ大量の電話は、コンタクトセンターがサービスを提供するために存在する中核を表しています。.

しかし、ソーシャル・エンジニアリングのスクリプトやAIによってクローン化された声も、ロイヤルカスタマーと同じチャネルを通じてコンタクトセンターに届きます。.

発信者認証は、受信するコールを2つのグループに分けます。これを正しく行うことで、真正な発信者のエクスペリエンスを低下させることなく、カスタマーサービス・チャネルを保護することができます。.

このブログでは、コンタクトセンターにおける発信者認証が2026年にどのようになっている必要があるかについて説明します。.

要点

- 2026年の発信者認証は、電話番号の出所と話し手の声の生物学的信憑性の両方を検証することで、1300%増加するディープフェイク詐欺の試みを防御しなければならない。.

- 最新の認証は、セキュリティー質問やワンタイムパスコードのような能動的な方法と、合成音声や音声クローンをリアルタイムで検出する受動的なAI音声分析を組み合わせている。.

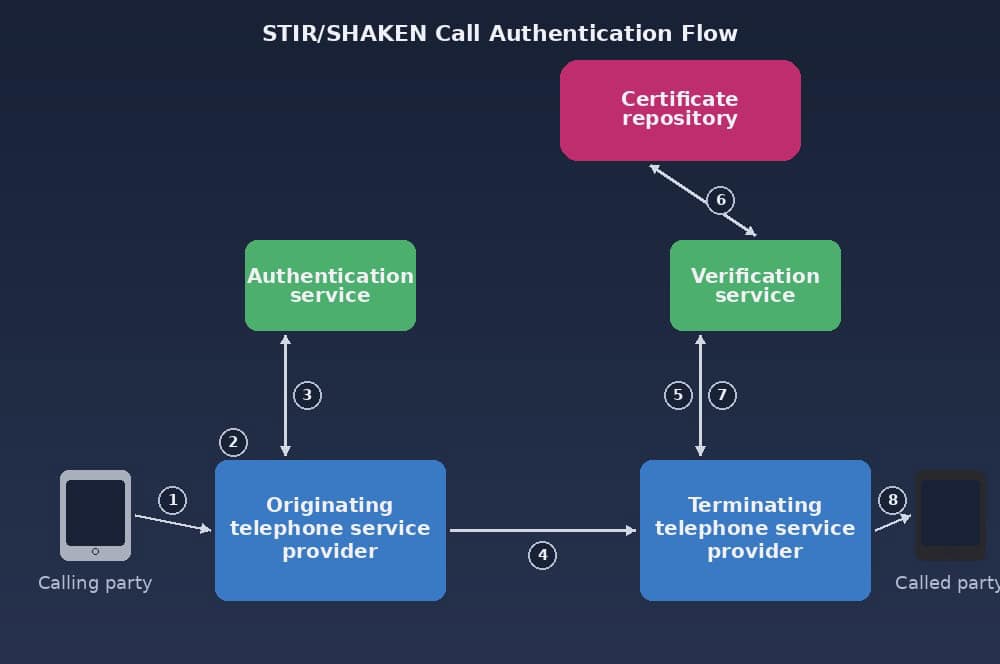

- STIR/SHAKENフレームワークは、発信者番号偽装を防止し、表示される電話番号が発信元を正確に反映することを保証することで、ネットワークセキュリティのベースラインとして機能する。.

- 効果的な詐欺防止には、異常な休止やソーシャル・エンジニアリング・スクリプトなどの行動異常を監視し、疑わしいやり取りを上級専門家にエスカレーションして、帯域外の検証を行うことが含まれる。.

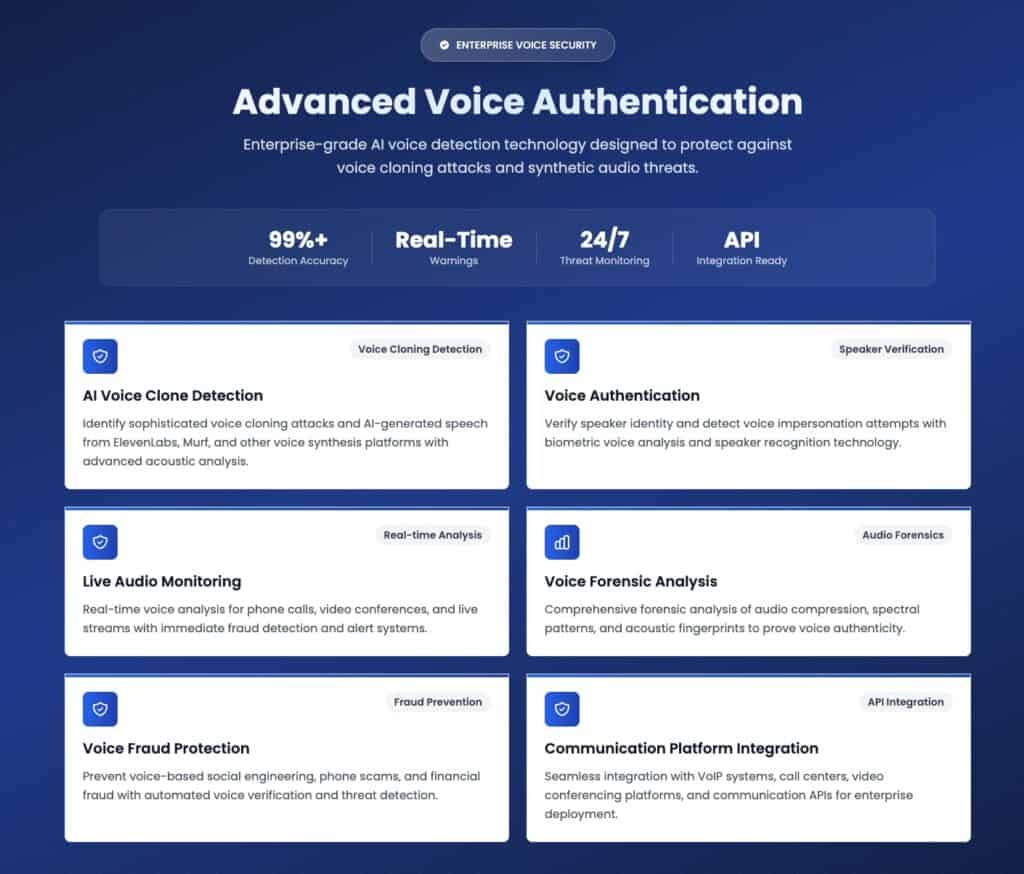

- TruthScanは、ディープラーニングモデルを使用してAIが生成した音声を99%の精度で識別することにより、重要な防御層を提供し、高度ななりすましツールからコンタクトセンターを保護します。.

発信者認証ガイドとは?

コンタクトセンターに届くすべてのインバウンドコールには発信者IDがある。発信者認証は、発信元として表示された番号が実際に発信された番号であるかどうかを確認する。.

また、通話相手が詐欺目的で使用されている合成音声ではなく、意図した本物の窓口であることも確認できる。.

について STIR/SHAKENフレームワーク は、業界標準の発信者番号認証技術です。.

もうAI詐欺を心配する必要はない。 TruthScan あなたを助けることができる:

- AIが生成したものを検出する 画像、テキスト、音声、ビデオ。

- 避ける AIによる大規模な詐欺

- 最も大切なものを守る 繊細 企業資産。

これは、インターネットプロトコル(IP)ネットワーク上で伝送される通話の発信者ID情報の認証と検証を可能にする一連の技術プロトコルである。.

発信者認証は、詐欺師が表示された番号を偽造できないため、なりすましロボコール詐欺からコンタクトセンターのセキュリティを維持します。.

Truecallerの米国でのスパムと 詐欺リポートによれば、アメリカ人の78%が詐欺に遭っている。 発信者情報が表示されていれば、電話に出る可能性が高くなる。.

三者認証プロセス

発信者認証は、顧客、コンタクト・センターの運用プロトコル、および認証を実行するエージェントの共有責任である。.

顧客確認ステップ

ネットワークレベルでは、STIR/SHAKENの認証は、コンタクトセンターのキューに入った時点でコールの発信元を評価する。しかし、電話をかけた個人の身元には対応できない。.

電話がつながると、顧客はクレデンシャルを通じて本人確認を求められる。自動番号識別(ANI)は、受信番号と登録されているアカウントを照合するために使用されます。.

同様に、知識ベース認証(KBA)は、発信者にアカウント固有情報の確認を求める。.

ワンタイム・パスコードを SMS または電子メールで配信し、発信者が検証済み ID に関連するデバイスにアクセスできるかどうかを確認することができる。.

コンタクトセンターのプロトコル

コンタクト・センターは、すべてのインバウンド・インタラクションに対して、発信者番号確認に関するポリシーを実施しなければならない。.

コンタクトセンターは、要求されたアクションの機密性に一致する階層アクセスモデルを確立 する。エージェントは、特定のアクションを許可する前に、どのレベルの確認済み ID が必要かを知ることができる。.

発信者確認が完了できない場合、通話はスーパーバイザーにエスカレーションされる。顧客が別のチャネルで認証を完了できるよう、安全なコールバック手順も用意されている。.

システムとエージェントの役割

自動化システムは、認証のデータ集約的なコンポーネントのほとんどすべてを管理する。.

双方向音声応答(IVR)は、CRMと照合するために、最初の通話者の入力をキャプチャします。.

データはSTIR/SHAKEN認証レベルを通過し、不正リスクスコアリングアルゴリズムが不正行為の可能性について評価する。.

コンタクトセンターのエージェントは、認証プラットフォームからのリアルタイムのガイダンスに従って、自分の判断を適用しなければならない。.

システムはリスクスコアを生成するが、通話を続行できるかどうかはエージェントの裁量に任されている。.

認証中に発信者が経験すること

発信者は、通話がコンタクトセンターのキューに到達するまで、STIR/SHAKEN認証で発生するプロセスを何も経験しない。.

むしろ、通話がつながった瞬間に、自動化されたプロンプトが応答する。発信者認証は、次のようなことが可能である:

- 発信者は、いくつかの質問を通じて口座固有の情報を確認するよう求められる。その回答の正確さによって、認証されるかどうかが決まる。.

- パッシブ(受動的)とは、より高度な認証方法で、発信者はIVRに向かって自然に話すだけで、実際には何もせず、音声バイオメトリック・プログラムが認証する。

について コンシューマー・エクスペリエンス・レポートによると、85%は の顧客は、能動的な本人確認と認証プロセスを嫌い、苛立たしいと感じている。コンタクトセンターも時間がかかるため、あまり好まない。.

効果的な発信者認証のための6つのステップ

通話前の本人確認

発信者認証の一部は、着信通話自体から得られるデータを使用して行われる:

- 電話番号評判スコア

- キャリアのメタデータ

- 発信信号

- デバイスの指紋

IVRシステムは、CRMデータベースと着信番号を照合します。.

一致する番号には信頼シグナルが表示され、一致しない番号にはフラグが立てられるので、エージェントは潜在的なリスクに気づくことができる。.

成熟したプレコールシステムを導入しているコンタクトセンターでは、平均処理時間が短いと報告されている。.

多要素認証チェック

通話がつながると、音声チャネル用の多要素認証(MFA)が発信者の確認に使用される。.

知識ベース認証(KBA)は、発信者がセキュリティ質問に答えるよう求められる基本 的な方法である。.

KBAを、登録されたデバイスに送信されるワンタイム・パスコード(OTP)と組み合わせ、通話中に発信者が口頭またはキー入力で確認するのが常に最善である。.

MFAは、発信者の声の生体認証も統合できる。発信者の現在の声の特徴は、過去の対話データと比較され、この顧客の正規のバージョンが実際に電話をかけたときにどのように聞こえるかを立証する。.

AI音声分析

AI音声分析は、受動的な発信者認証の一形態である。生の人間の声と合成された通話を区別するために、生通話の音響信号を検査するAI認証ソリューションを使用する。.

音声バイオメトリックエンジンは、ディープラーニングモデルで訓練されている。通話中の声が録音から再生されたものではなく、リアルタイムで生成されたものであることを確認する。.

AIは基本的に、声道の共鳴パターン、息づかい、フォルマント周波数を追跡する。.

ジェネレーティブAI は、350を超えるボイス・クローニング・ツールの開発を可能にした。そのため、なりすましのハードルは、ボイスメールやソーシャルメディアの動画から誰でもかき集められる数秒間の音声にまで下がっている。.

通話レイヤーにおけるAI音声分析は、AI音声生成ツールに対する主要な対策である。.

トゥルーススキャン AI音声検出器 は、発信者の音声をリアルタイムで操作することで、なりすましを特定する専用ツールである。.

リアルタイムの異常アラート

通話前検証をクリアし、MFAチェックに合格した通話が、会話の途中で異常な動作を示すことはあり得る。.

異常アラートのトリガーとなるシグナルには以下のものがある:

- セキュリティに関する質問に答える前に、長く異常な間がある(発信者が台本を読んでいるか、盗まれた記録を参照していることを示唆する)。

- 1回の呼び出しで、あまりにも多くのアカウント属性を変更するリクエスト

- 登録された口座の所在地と通話発信地との地理的不一致

- ソーシャル・エンジニアリング・スクリプトと一致する語彙や言い回し

もう一度言う。 リアルタイムAI検出器 は、このような異常を識別するために使用される。エージェント向けのアラートシステムは、これらのフラグを色分けされたリスク指標として表示し、エージェントに追加の確認質問を促す。.

不審な電話に対するエスカレーション

発信者認証プロトコルには、異常信号が定義されたリスク閾値を超えた場合にエスカレーションするパスがある。.

このやりとりは、上級詐欺スペシャリストに引き継がれることもある。.

サイレント・モニタリング・モードをトリガーすることで、発信者に警告を発することなく、2人目のチームメンバーが対話を観察することができる。.

必要であれば、口座名義人の登録電子メールまたは二次電話番号に確認要求を送るなど、帯域外の追加的な検証を開始することができる。.

エスカレーションされたすべてのコールは、トリガー信号、エージェントの観察、完了した認証ステップ、および結果を含むイベントレコードを生成する必要があります。.

コール後の監査レビュー

通話終了後、対話の種類と決定事項を特定するために分析される。.

監査レビューには2つの機能がある。.

- 完了した通話に不正行為が含まれているかどうか、含まれている場合はどのように以前の認証制御を迂回したかを判断する。

- 迂回を可能にした発信者認証フレームワークのギャップを特定する。

通話後の口座活動データも注意深く監視する必要がある。ライブのやり取りでは問題がないように見えた通話でも、通話終了直後にパスワードのリセットや不正な資金移動が行われ、本性が明らかになることがある。.

TruthScanが発信者認証を強化する方法

TruthScanは、テキスト、画像、音声、マルチメディアコンテンツのオリジナリティを検証する一連の不正通話防止ツールを備えています。当社の AI音声検出器 は、発信者認証ワークフローの直接的な一部となり得る。.

私たちの検出エンジンは、ElevenLabs、Murf、Speechify、Descript、およびその他の生成AIツールから作成された合成音声を識別するように訓練されています。.

また、ピッチシフト、スピードの変更、アクセントの変更、声のモーフィングなど、より微妙な形の音声操作も検出する。.

また、これらすべての種類の攻撃において、TruthScanは99%+の検出精度を維持しています。.

TruthScanは、MP3、WAV、FLAC、AAC、OGG、M4A、および音声抽出用のMP4、MOV、AVI、WebMを含むビデオフォーマットを分析することができます。.

要するに、発信者が名乗る人物から実際に電話がかかってきたかどうか、そしてその名乗る声が本物かどうかを確認するのである。.

発信者詐欺の防止についてTruthScanに相談する

TruthScanは20億以上の文書を処理しており、その数は99%以上の精度にも反映されています。.

このシステムは、すべての通話に対して並行して動作する特殊なAIモデルのアンサンブルを使用します。これらは、あなたが遭遇するすべての通話について、音響指紋と波形構造を分析します。.

本物の人間の音声とAIが生成した音声のスペクトル特性と比較させた後、0から100の間の信頼度スコアが通話に対して宣言される。.

スコアは、電話の声がAIによって生成された(あるいは操作された)可能性がどの程度高いかを示す。.

デモをご覧になるか、営業チームまでお問い合わせください。 トゥルースキャン 今すぐ、コンタクトセンターが信頼できる認証スタックを構築しましょう。.