Il Rapporto di Pindrop sull'intelligenza e la sicurezza vocale nel 2025 afferma che i tentativi di frode deepfake nei contact center sono aumentati di oltre 1.300% nel 2024.

Non è nemmeno sorprendente, perché a uno strumento di clonazione vocale bastano tre secondi di un audio sorgente per produrre una replica convincente di qualsiasi altoparlante.

Inoltre, 68% di clienti si rivolgono a una telefonata quando hanno un problema e hanno bisogno di aiuto. Questo volume di chiamate autentiche e ad alta intensità rappresenta il nucleo di ciò che i contact center devono servire.

Tuttavia, anche gli script di social engineering e le voci clonate dall'intelligenza artificiale raggiungono il vostro contact center attraverso lo stesso canale dei vostri clienti fedeli.

L'autenticazione del chiamante separa i due gruppi di chiamate ricevute. Se lo fate nel modo giusto, potrete proteggere il vostro canale di assistenza clienti senza compromettere l'esperienza dei veri chiamanti.

In questo blog discuteremo di come dovrà essere la verifica dei chiamanti nei contact center nel 2026.

Punti di forza

- L'autenticazione del chiamante nel 2026 deve difendersi da un aumento di 1.300% dei tentativi di frode deepfake, verificando sia l'origine del numero di telefono che l'autenticità biologica della voce dell'interlocutore.

- La verifica moderna combina metodi attivi come le domande di sicurezza e i codici di accesso unici con l'analisi vocale passiva dell'intelligenza artificiale che rileva il parlato sintetico e la clonazione vocale in tempo reale.

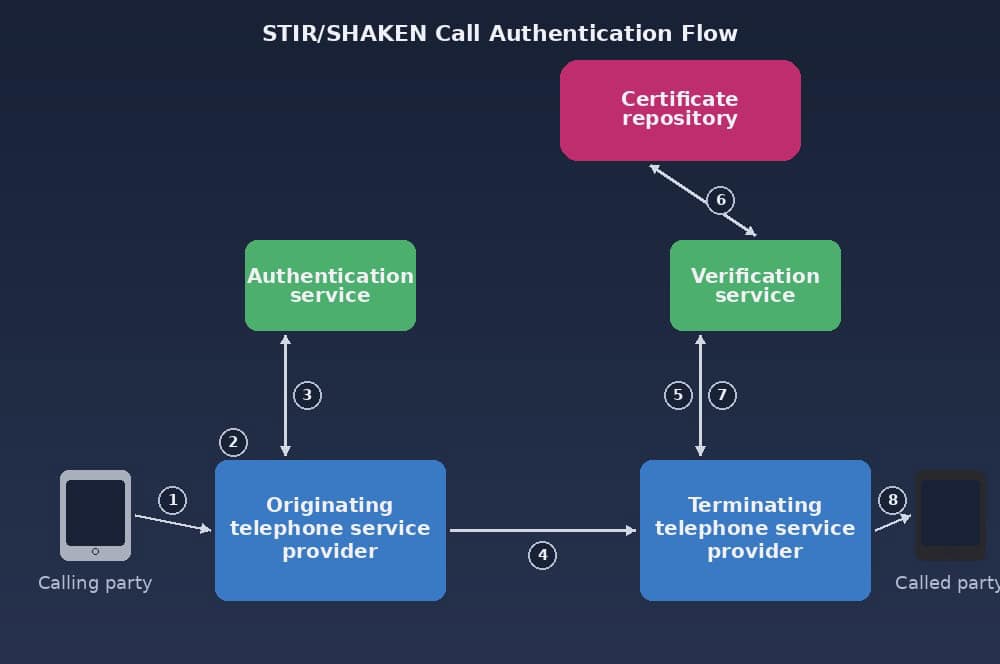

- Il framework STIR/SHAKEN funge da base per la sicurezza della rete, impedendo lo spoofing dell'ID chiamante e garantendo che il numero di telefono visualizzato rifletta accuratamente l'origine della chiamata.

- Un'efficace prevenzione delle frodi prevede il monitoraggio delle anomalie comportamentali, come pause insolite o script di social engineering, e la segnalazione delle interazioni sospette a specialisti senior per una verifica fuori banda.

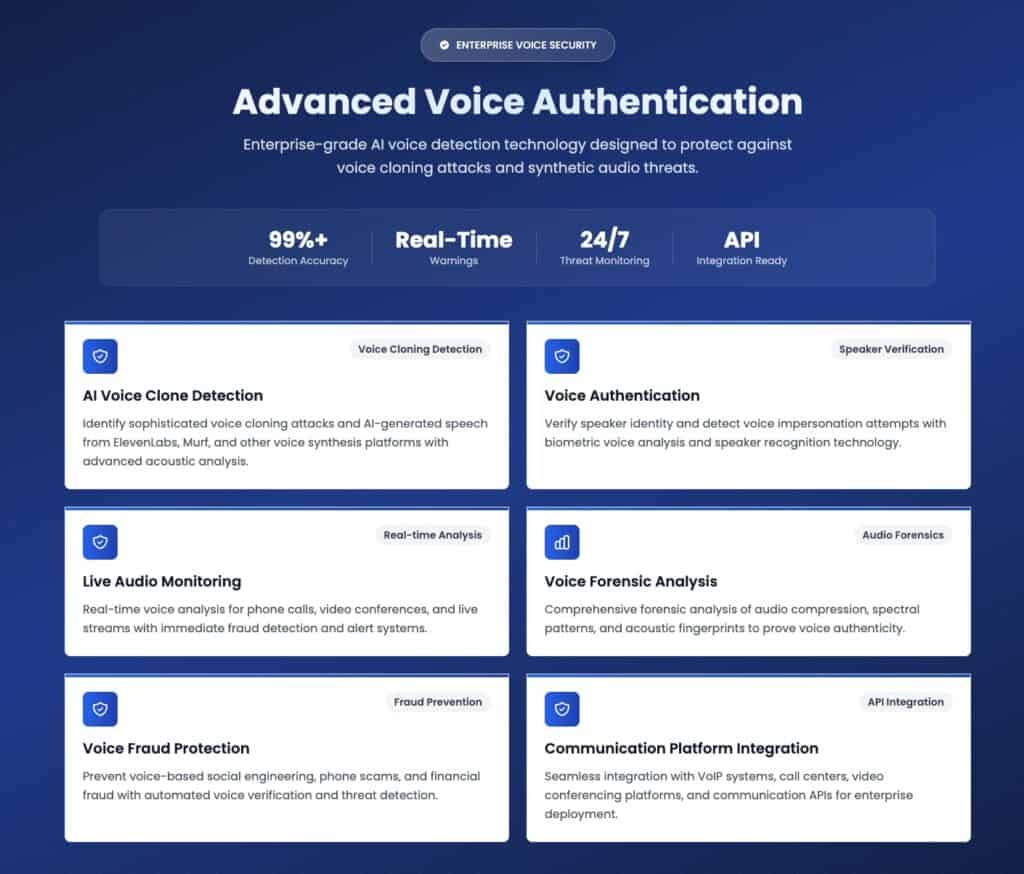

- TruthScan fornisce un livello critico di difesa utilizzando modelli di deep learning per identificare l'audio generato dall'intelligenza artificiale con una precisione di 99%, proteggendo i contact center da strumenti avanzati di impersonificazione.

Che cos'è la Guida all'autenticazione del chiamante?

Ogni chiamata in entrata che raggiunge un contact center ha un ID chiamante. L'autenticazione del chiamante verifica se il numero visualizzato come origine di una chiamata è effettivamente quello da cui è stata effettuata.

Inoltre, verifica che la persona chiamata sia un punto di contatto reale e previsto, e non una voce sintetizzata utilizzata per scopi fraudolenti.

Il Struttura STIR/SHAKEN è la tecnologia di autenticazione dell'ID chiamante standard del settore.

Non preoccupatevi più delle frodi dell'IA. TruthScan Può aiutarvi:

- Rilevare l'IA generata immagini, testo, voce e video.

- Evitare frodi di grande portata guidate dall'intelligenza artificiale.

- Proteggete i vostri prodotti più sensibile beni dell'impresa.

È un insieme di protocolli tecnici che consentono l'autenticazione e la verifica delle informazioni sull'ID del chiamante per le chiamate effettuate su reti Internet Protocol (IP).

L'autenticazione del chiamante garantisce la sicurezza del contact center contro le truffe con robocall spoofing, poiché i chiamanti fraudolenti non possono falsificare il numero visualizzato.

Il Truecaller U.S. Spam and Il rapporto sulle truffe ha rilevato che 78% degli americani sarebbe più propenso a rispondere a una chiamata se visualizzasse informazioni verificate sul chiamante.

Processo di autenticazione a tre parti

L'autenticazione del chiamante è una responsabilità condivisa dal cliente, dai protocolli operativi del contact center e dagli agenti che eseguono la verifica.

Fasi di verifica del cliente

A livello di rete, l'attestazione di STIR/SHAKEN valuta l'origine della chiamata nel momento in cui entra nella coda del contact center. Ma non è in grado di valutare l'identità dell'individuo che effettua la chiamata.

Quando la chiamata si connette, al cliente viene chiesto di confermare la propria identità attraverso le credenziali. L'identificazione automatica del numero (ANI) viene utilizzata per incrociare il numero in entrata con il conto in archivio.

Allo stesso modo, l'autenticazione basata sulla conoscenza (KBA) chiede al chiamante di confermare le informazioni specifiche dell'account.

I codici di accesso unici possono essere inviati tramite SMS o e-mail e confermano se il chiamante ha accesso a un dispositivo associato all'identità verificata.

Protocolli per i contact center

Il contact center deve applicare le politiche di verifica dell'ID chiamante per ogni interazione in entrata.

I contact center stabiliscono modelli di accesso a livelli che corrispondono alla sensibilità dell'azione richiesta. Sono codificati in modo diverso, in modo che gli agenti sappiano quale livello di identità confermata è richiesto prima che una determinata azione possa essere autorizzata.

Se la verifica del chiamante non può essere completata, la chiamata passa al supervisore. Vengono inoltre messe in atto procedure di richiamo sicure per consentire al cliente di completare la verifica attraverso un canale alternativo.

Ruoli del sistema e dell'agente

I sistemi automatizzati gestiscono praticamente tutti i componenti ad alta intensità di dati dell'autenticazione.

La risposta vocale interattiva (IVR) cattura l'input iniziale del chiamante per confrontarlo con il CRM.

I dati passano attraverso i livelli di attestazione STIR/SHAKEN, dove gli algoritmi di valutazione del rischio di frode li valutano per individuare potenziali comportamenti fraudolenti.

Un agente del contact center deve applicare il proprio giudizio con la guida in tempo reale della piattaforma di autenticazione.

Il sistema genera un punteggio di rischio, ma è a discrezione dell'agente decidere se la chiamata può proseguire.

Cosa sperimentano i chiamanti durante l'autenticazione

Il chiamante non sperimenta nessuno dei processi che avvengono nell'attestazione STIR/SHAKEN finché la chiamata non raggiunge la coda del contact center.

Piuttosto, vengono accolti da un messaggio automatico nel momento in cui la chiamata viene connessa. La verifica del chiamante può essere:

- Attivo, in cui al chiamante viene chiesto di confermare informazioni specifiche sul conto attraverso alcune domande. L'accuratezza delle risposte determina la verifica.

- Passiva, una forma di verifica più avanzata in cui il chiamante non fa nulla oltre a parlare naturalmente all'IVR e un programma biometrico vocale lo verifica.

Il Il rapporto sull'esperienza dei consumatori ha rilevato che 85% dei clienti non gradisce il processo di identificazione e verifica attiva e lo trova frustrante. Anche i contact center non lo apprezzano molto perché richiede molto tempo.

Sei passi per un'autenticazione efficace del chiamante

Verifica dell'identità prima della chiamata

Una parte dell'autenticazione del chiamante avviene utilizzando i dati disponibili dalla chiamata in entrata stessa, che comprendono:

- Punteggio di reputazione del numero di telefono

- Metadati del vettore

- Segnale di origine della chiamata

- Impronte digitali del dispositivo

Un sistema IVR incrocia il numero in entrata con un database CRM.

I numeri corrispondenti arrivano agli agenti con un segnale di fiducia accanto alla chiamata, mentre quelli che non corrispondono vengono segnalati in modo che gli agenti siano consapevoli dei potenziali rischi.

I contact center con sistemi di pre-call maturi riportano tempi medi di gestione più brevi.

Controlli di autenticazione a più fattori

Una volta connessa la chiamata, l'autenticazione a più fattori (MFA) per i canali vocali viene utilizzata per verificare il chiamante.

L'autenticazione basata sulla conoscenza (KBA) è il metodo di base in cui al chiamante viene chiesto di rispondere a domande di sicurezza.

È sempre meglio combinare il KBA con un codice di accesso unico (OTP) inviato a un dispositivo registrato che il chiamante conferma verbalmente o tramite la pressione di un tasto durante la chiamata.

L'MFA può anche integrare la verifica biometrica della voce del chiamante. Le caratteristiche vocali attuali del chiamante vengono confrontate con i dati storici delle interazioni che stabiliscono quale sia la voce di un cliente legittimo quando chiama.

Analisi vocale AI

L'analisi vocale AI è una forma passiva di verifica del chiamante. Utilizza soluzioni di autenticazione AI che esaminano i segnali acustici di una chiamata dal vivo per distinguere una voce umana dal vivo da una chiamata sintetizzata.

I motori biometrici vocali sono addestrati con modelli di deep learning. Essi confermano che la voce in linea viene prodotta in tempo reale e non riprodotta da una registrazione.

L'intelligenza artificiale tiene traccia dei modelli di risonanza del tratto vocale, della respirazione e delle frequenze delle formanti, che sono diverse per ogni individuo.

IA generativa ha permesso lo sviluppo di oltre 350 strumenti di clonazione vocale. Il livello di impersonificazione si è quindi abbassato a pochi secondi di audio che chiunque può ricavare da una segreteria telefonica o da un video sui social media.

L'analisi vocale dell'intelligenza artificiale a livello di chiamata è la principale contromisura contro gli strumenti vocali generativi dell'intelligenza artificiale.

TruthScan Rilevatore vocale AI è uno strumento appositamente creato per identificare i tentativi di spoofing attraverso la manipolazione della voce del chiamante in tempo reale.

Avvisi di anomalia in tempo reale

È possibile che una chiamata che ha superato la verifica preliminare e i controlli MFA presenti un comportamento anomalo nel corso della conversazione.

I segnali che attivano gli avvisi di anomalia includono:

- Lunghe e insolite pause prima di rispondere alle domande di sicurezza (che fanno pensare che il chiamante stia leggendo da un copione o consultando documenti rubati)

- Richieste di modifica di troppi attributi dell'account in un'unica chiamata

- Incongruenze geografiche tra la posizione del conto registrato e l'origine apparente della chiamata.

- Vocabolario o frasi coerenti con script di ingegneria sociale

Anche in questo caso, un rilevatore di intelligenza artificiale in tempo reale viene utilizzato per identificare tali anomalie. I sistemi di allerta rivolti agli agenti visualizzano questi flag come indicatori di rischio codificati a colori che inducono l'agente a porre ulteriori domande di verifica.

Escalation per le chiamate sospette

I protocolli di autenticazione del chiamante prevedono un percorso di escalation quando i segnali di anomalia superano una soglia di rischio definita.

L'interazione può essere trasferita a un esperto di frodi senior.

Può attivare una modalità di monitoraggio silenzioso, in modo che un secondo membro del team possa osservare l'interazione senza avvisare il chiamante.

Se necessario, può essere avviata un'ulteriore verifica fuori banda, come l'invio di una richiesta di conferma all'e-mail registrata o al numero di telefono secondario del titolare del conto.

Ogni chiamata escalation deve generare un record di evento che includa i segnali di attivazione, le osservazioni dell'agente, le fasi di autenticazione completate e l'esito.

Revisione di audit post-call

Al termine di una chiamata, questa viene analizzata per identificare il tipo di interazione e le decisioni prese.

Le verifiche di audit hanno due funzioni.

- Per determinare se una chiamata completata è stata oggetto di frode e, in tal caso, come ha aggirato i precedenti controlli di autenticazione.

- Per identificare eventuali lacune nella struttura di autenticazione del chiamante che hanno consentito l'aggiramento

Anche i dati sull'attività del conto successivi alla chiamata devono essere monitorati attentamente. Una chiamata che sembrava pulita durante l'interazione dal vivo può rivelare la sua vera natura attraverso una reimpostazione della password o un movimento fraudolento di fondi effettuato subito dopo la conclusione della chiamata.

Come TruthScan rafforza l'autenticazione del chiamante

TruthScan dispone di una suite di strumenti di prevenzione delle frodi telefoniche che verificano l'originalità di testi, immagini, voci e contenuti multimediali. Il nostro Rilevatore vocale AI può essere parte integrante del flusso di lavoro per l'autenticazione del chiamante.

Il nostro motore di rilevamento è addestrato a identificare il parlato sintetico creato da ElevenLabs, Murf, Speechify, Descript e altri strumenti di IA generativa.

Rileva anche forme più sottili di manipolazione della voce, come il pitch shifting, l'alterazione della velocità, la modifica dell'accento e il morphing vocale.

In tutti questi tipi di attacchi, TruthScan mantiene un'accuratezza di rilevamento pari a 99%+.

TruthScan è in grado di analizzare MP3, WAV, FLAC, AAC, OGG, M4A e formati video, tra cui MP4, MOV, AVI e WebM per l'estrazione dell'audio.

In definitiva, verifica che la chiamata provenga effettivamente da chi dichiara di essere e che la voce che la effettua sia reale.

Parlate con TruthScan per prevenire le frodi sui chiamanti

TruthScan ha elaborato oltre 2 miliardi di documenti, fornendo ai nostri modelli di rilevamento un'enorme quantità di dati di addestramento che si riflettono nei nostri tassi di accuratezza >99%.

Il sistema utilizza un insieme di modelli AI specializzati che lavorano in parallelo per ogni chiamata. Analizzano le impronte acustiche e le strutture delle forme d'onda per ogni chiamata.

Dopo averli confrontati con le caratteristiche spettrali del parlato umano autentico e dell'audio generato dall'IA, viene dichiarato un punteggio di confidenza compreso tra 0 e 100 per una chiamata.

Il punteggio dirà al team quanto è probabile che la voce in linea sia stata generata (o manipolata) dall'intelligenza artificiale.

Guardate la nostra demo o parlate con il nostro team di vendita a TruthScan oggi stesso per creare uno stack di autenticazione su cui il vostro contact center possa fare affidamento.