Le Rapport de Pindrop sur la sécurité et l'intelligence vocale en 2025 indique que les tentatives de fraude par deepfake dans les centres de contact ont augmenté de plus de 1 300% en 2024.

Ce n'est même pas surprenant, car un outil de clonage de voix n'a besoin que de trois secondes d'une source audio pour produire une réplique convaincante de n'importe quel locuteur.

En outre, 68% de clients se tournent vers un appel téléphonique lorsqu'ils ont un problème et ont besoin d'aide. Ce volume d'appels authentiques et à fort impact représente le cœur de la mission des centres de contact.

Cependant, les scripts d'ingénierie sociale et les voix clonées par l'IA atteignent également votre centre de contact par le même canal que vos clients fidèles.

L'authentification de l'appelant sépare les deux groupes d'appels que vous recevez. En procédant correctement, vous protégez votre canal de service à la clientèle sans dégrader l'expérience des véritables appelants.

Dans ce blog, nous discuterons de ce que devra être la vérification des appelants dans les centres de contact en 2026.

Principaux enseignements

- En 2026, l'authentification de l'appelant devra se défendre contre une augmentation de 1 300% des tentatives de fraude par deepfake en vérifiant à la fois l'origine du numéro de téléphone et l'authenticité biologique de la voix de l'interlocuteur.

- La vérification moderne combine des méthodes actives telles que les questions de sécurité et les codes de passe à usage unique avec l'analyse passive de la voix par l'IA qui détecte en temps réel les discours synthétiques et le clonage de la voix.

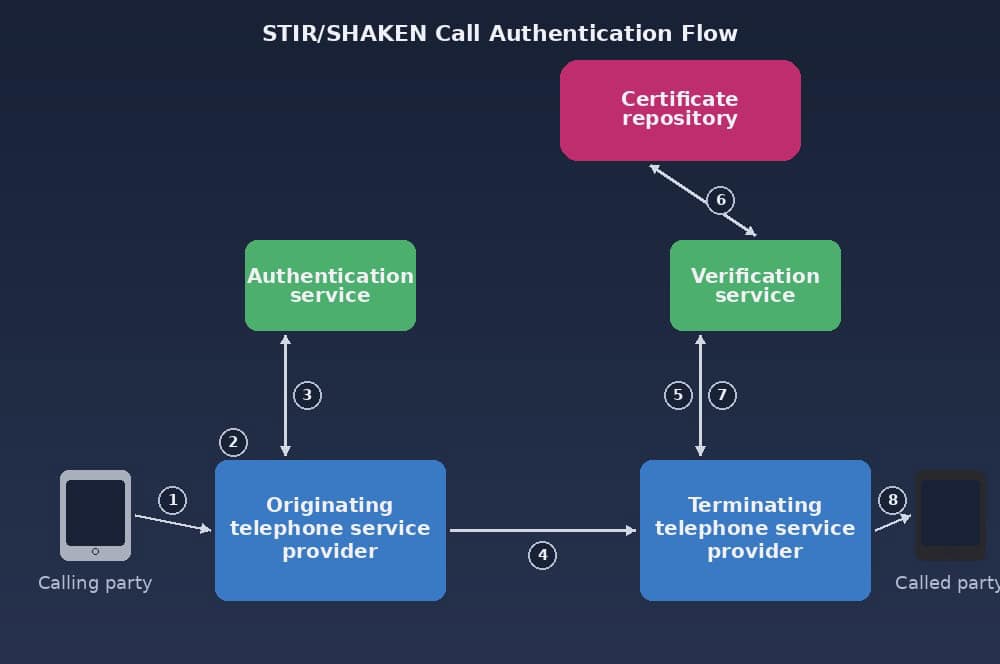

- Le cadre STIR/SHAKEN sert de base à la sécurité du réseau en empêchant l'usurpation de l'identité de l'appelant et en garantissant que le numéro de téléphone affiché reflète correctement l'origine de l'appel.

- Une prévention efficace de la fraude implique de surveiller les anomalies comportementales, telles que les pauses inhabituelles ou les scripts d'ingénierie sociale, et de transmettre les interactions suspectes à des spécialistes de haut niveau pour une vérification hors bande.

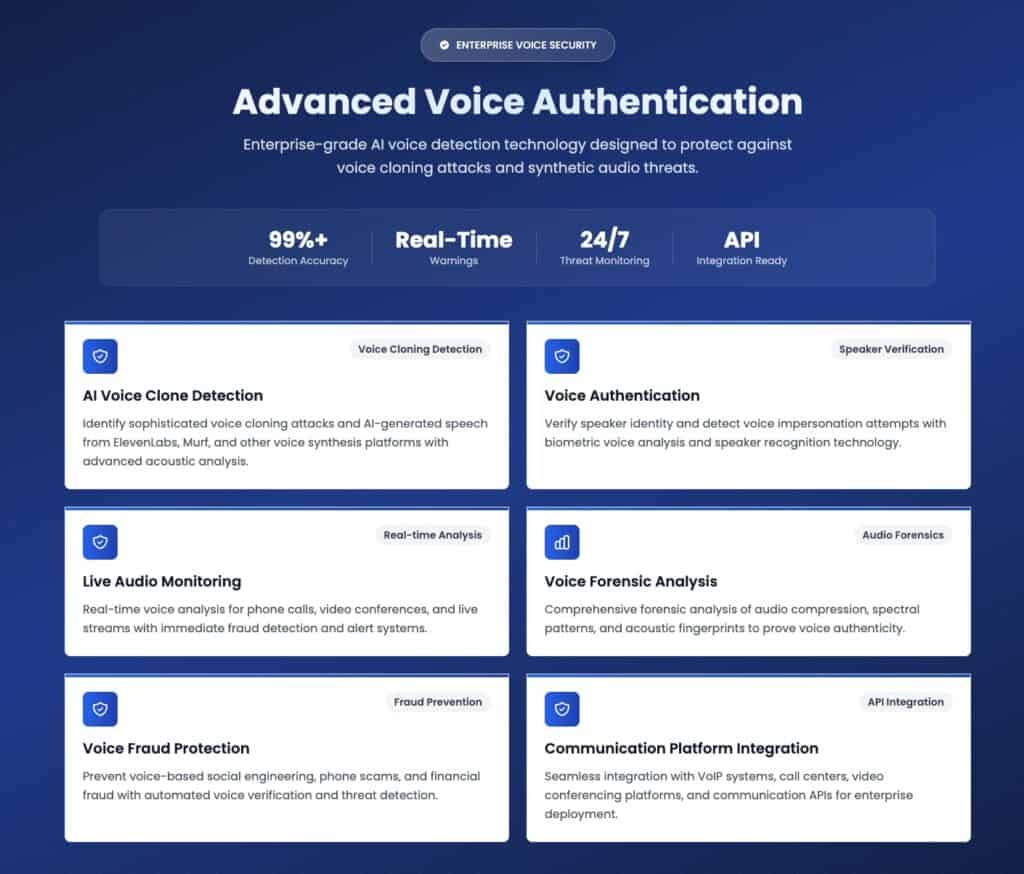

- TruthScan fournit une couche de défense critique en utilisant des modèles d'apprentissage profond pour identifier l'audio généré par l'IA avec une précision de 99%, protégeant ainsi les centres de contact contre les outils d'usurpation d'identité avancés.

Qu'est-ce qu'un guide d'authentification de l'appelant ?

Chaque appel entrant qui parvient à un centre de contact possède un numéro d'identification de l'appelant. L'authentification de l'appelant permet de vérifier si le numéro affiché comme origine de l'appel est bien celui à partir duquel l'appel a été passé.

Il permet également de vérifier que la personne qui appelle est bien le point de contact prévu et non une voix de synthèse utilisée à des fins frauduleuses.

Le Cadre STIR/SHAKEN est la technologie standard d'authentification de l'identité de l'appelant.

Ne vous inquiétez plus jamais de la fraude à l'IA. TruthScan peut vous aider :

- Détecter l'IA générée des images, du texte, de la voix et de la vidéo.

- Éviter la fraude majeure induite par l'IA.

- Protégez vos plus sensible les actifs de l'entreprise.

Il s'agit d'un ensemble de protocoles techniques qui permettent l'authentification et la vérification des informations relatives à l'identité de l'appelant pour les appels acheminés sur les réseaux du protocole Internet (IP).

L'authentification de l'appelant assure la sécurité du centre de contact contre les escroqueries de type "robocall" puisque les appelants frauduleux ne peuvent pas falsifier les numéros qu'ils affichent.

L'enquête Truecaller U.S. Spam and Scam Report a constaté que 78% des Américains serait plus enclin à répondre à un appel s'il affichait des informations vérifiées sur l'appelant.

Processus d'authentification tripartite

L'authentification de l'appelant est une responsabilité partagée entre le client, les protocoles opérationnels du centre de contact et les agents qui effectuent la vérification.

Étapes de vérification du client

Au niveau du réseau, l'attestation de STIR/SHAKEN évalue l'origine de l'appel au moment où il entre dans la file d'attente du centre de contact. Mais elle ne peut pas porter sur l'identité de la personne qui passe l'appel.

Lorsque l'appel est connecté, le client est invité à confirmer son identité à l'aide de ses données d'identification. L'identification automatique du numéro (ANI) est utilisée pour comparer le numéro entrant au compte enregistré.

De même, l'authentification basée sur la connaissance (KBA) demande à l'appelant de confirmer des informations spécifiques au compte.

Des codes d'accès à usage unique peuvent être délivrés par SMS ou par courrier électronique pour confirmer que l'appelant a accès à l'appareil associé à l'identité vérifiée.

Protocoles pour les centres de contact

Le centre de contact doit appliquer des politiques de vérification de l'identité de l'appelant pour chaque interaction entrante.

Les centres de contact établissent des modèles d'accès à plusieurs niveaux qui correspondent à la sensibilité de l'action demandée. Ils sont codifiés différemment, de manière à ce que les agents sachent quel niveau d'identité confirmée est requis avant qu'une action donnée puisse être autorisée.

Si la vérification de l'appelant ne peut être effectuée, l'appel est transmis au superviseur. Des procédures de rappel sécurisées sont également mises en place afin que le client puisse effectuer sa vérification par un autre canal.

Rôles du système et de l'agent

Les systèmes automatisés gèrent la quasi-totalité des éléments de l'authentification qui requièrent beaucoup de données.

Le système de réponse vocale interactive (SVI) saisit les données initiales de l'appelant pour les comparer au système de gestion de la relation client.

Les données passent par les niveaux d'attestation STIR/SHAKEN, où des algorithmes d'évaluation du risque de fraude les évaluent pour détecter d'éventuels comportements frauduleux.

Un agent du centre de contact doit faire preuve de discernement en s'appuyant sur les conseils en temps réel de la plateforme d'authentification.

Le système génère un score de risque, mais c'est à l'agent de décider si l'appel peut être traité.

Ce que vivent les appelants lors de l'authentification

L'appelant n'est soumis à aucun des processus qui se déroulent dans le cadre de l'attestation STIR/SHAKEN jusqu'à ce que l'appel arrive dans la file d'attente du centre de contact.

Ils sont plutôt accueillis par une invite automatisée dès que l'appel est connecté. La vérification de l'appelant peut être :

- Actif, dans lequel un appelant est invité à confirmer des informations spécifiques à un compte par le biais de certaines questions. L'exactitude de ses réponses détermine s'il est vérifié.

- Passive, une forme plus avancée de vérification dans laquelle l'appelant ne fait rien d'autre que de parler naturellement dans le SVI, et un programme de biométrie vocale le vérifie.

Le Le rapport sur l'expérience des consommateurs a trouvé que le 85% des clients n'aiment pas le processus d'identification et de vérification active et le trouvent frustrant. Les centres de contact ne l'apprécient guère non plus, car elle prend beaucoup de temps.

Six étapes pour une authentification efficace de l'appelant

Vérification de l'identité avant l'appel

Une partie de l'authentification de l'appelant s'effectue à l'aide des données disponibles sur l'appel entrant lui-même, qui comprennent :

- Score de réputation du numéro de téléphone

- Métadonnées du transporteur

- Signal d'origine de l'appel

- Empreintes digitales des appareils

Un système IVR compare le numéro entrant à une base de données CRM.

Les numéros correspondants parviennent aux agents avec un signal de confiance en marge de l'appel, et ceux qui ne correspondent pas sont signalés afin que les agents soient conscients des risques potentiels.

Les centres de contact dotés de systèmes de pré-appel performants font état d'un temps de traitement moyen plus court.

Contrôles d'authentification multifactorielle

Une fois l'appel connecté, l'authentification multifactorielle (MFA) pour les canaux vocaux est utilisée pour vérifier l'identité de l'appelant.

L'authentification basée sur les connaissances (KBA) est la méthode de base dans laquelle l'appelant est invité à répondre à des questions de sécurité.

Il est toujours préférable de combiner le KBA avec un code d'accès à usage unique (OTP) envoyé à un appareil enregistré que l'appelant confirme verbalement ou en appuyant sur une touche pendant l'appel.

L'AMF peut également intégrer la vérification biométrique de la voix de l'appelant. Les caractéristiques vocales actuelles de l'appelant sont comparées aux données d'interaction historiques qui établissent à quoi ressemble une version légitime de ce client lorsqu'il appelle.

Analyse vocale par l'IA

L'analyse vocale de l'IA est une forme passive de vérification de l'identité de l'appelant. Elle utilise des solutions d'authentification par IA qui examinent les signaux acoustiques d'un appel en direct afin de différencier une voix humaine en direct d'un appel synthétisé.

Les moteurs de biométrie vocale sont formés sur des modèles d'apprentissage profond. Ils confirment que la voix au bout du fil est produite en temps réel plutôt que reproduite à partir d'un enregistrement.

L'IA suit essentiellement les schémas de résonance du tractus vocal, le souffle et les fréquences des formants, qui sont différents pour chaque individu.

IA générative a permis le développement de plus de 350 outils de clonage de voix. Ainsi, la barre de l'usurpation d'identité a été abaissée à quelques secondes d'audio que n'importe qui peut extraire d'un message vocal ou d'une vidéo de média social.

L'analyse vocale de l'IA au niveau de la couche d'appel est la principale contre-mesure contre les outils vocaux génératifs de l'IA.

TruthScan Détecteur de voix AI est un outil spécialement conçu pour identifier les tentatives d'usurpation d'identité par la manipulation de la voix de l'appelant en temps réel.

Alertes d'anomalies en temps réel

Il est possible qu'un appel ayant fait l'objet d'une vérification préalable et ayant passé les contrôles de l'AMF présente un comportement anormal au milieu de la conversation.

Les signaux qui déclenchent des alertes d'anomalie sont les suivants :

- pauses longues et inhabituelles avant de répondre aux questions de sécurité (qui suggèrent que l'appelant lit un script ou consulte des dossiers volés)

- Demandes de modification d'un trop grand nombre d'attributs de compte en un seul appel

- Incohérences géographiques entre le lieu du compte enregistré et l'origine apparente de l'appel

- Vocabulaire ou formulation correspondant à des scripts d'ingénierie sociale

Là encore, un détecteur d'IA en temps réel est utilisé pour identifier ces anomalies. Les systèmes d'alerte destinés aux agents affichent ces drapeaux sous la forme d'indicateurs de risque codés par couleur qui incitent l'agent à poser des questions de vérification supplémentaires.

Escalade en cas d'appels suspects

Les protocoles d'authentification de l'appelant disposent d'une voie d'escalade lorsque les signaux d'anomalie dépassent un seuil de risque défini.

L'interaction peut être transférée à un spécialiste de la fraude de haut niveau.

Il peut déclencher un mode de surveillance silencieuse afin qu'un deuxième membre de l'équipe puisse observer l'interaction sans alerter l'appelant.

Le cas échéant, une vérification supplémentaire hors bande, telle que l'envoi d'une demande de confirmation à l'adresse électronique enregistrée du titulaire du compte ou à son numéro de téléphone secondaire, peut être lancée.

Chaque appel escaladé doit générer un enregistrement d'événement qui comprend les signaux déclencheurs, les observations de l'agent, les étapes d'authentification effectuées et le résultat.

Examen de l'audit après appel

Une fois l'appel terminé, il est analysé pour identifier le type d'interaction et les décisions qui ont été prises.

Les revues d'audit ont deux fonctions.

- Déterminer si un appel terminé a donné lieu à une fraude et, le cas échéant, comment il a contourné les contrôles d'authentification antérieurs.

- Pour identifier les lacunes dans le cadre de l'authentification de l'appelant qui ont permis le contournement

Les données relatives à l'activité du compte après l'appel doivent également être surveillées de près. Un appel qui semblait normal pendant l'interaction en direct peut révéler sa véritable nature par une réinitialisation du mot de passe ou un mouvement de fonds frauduleux effectué immédiatement après la fin de l'appel.

Comment TruthScan renforce l'authentification de l'appelant

TruthScan dispose d'une suite d'outils de prévention de la fraude par appel qui vérifient l'originalité du texte, des images, de la voix et du contenu multimédia. Nos services Détecteur de voix AI peut faire partie intégrante de votre processus d'authentification de l'appelant.

Notre moteur de détection est formé pour identifier les discours synthétiques créés par ElevenLabs, Murf, Speechify, Descript et d'autres outils d'IA générative.

Il détecte également des formes plus subtiles de manipulation de la voix, telles que le changement de ton, la modification de la vitesse, la modification de l'accent et le morphage de la voix.

Et pour tous ces types d'attaques, TruthScan maintient une précision de détection de 99%+.

TruthScan peut analyser les formats MP3, WAV, FLAC, AAC, OGG, M4A et vidéo, y compris MP4, MOV, AVI et WebM pour l'extraction audio.

En résumé, il vérifie que l'appel provient bien de la personne qui prétend être l'appelant et que la voix qui fait cette déclaration est réelle.

Parlez à TruthScan de la prévention de la fraude à l'appelant

TruthScan a traité plus de 2 milliards de documents, ce qui donne à nos modèles de détection une énorme quantité de données d'entraînement, comme en témoignent nos taux de précision >99%.

Le système utilise un ensemble de modèles d'intelligence artificielle spécialisés qui travaillent en parallèle pour chaque appel. Ils analysent les empreintes acoustiques et les structures des ondes pour chaque appel.

Après les avoir comparées aux caractéristiques spectrales de la parole humaine authentique et de l'audio généré par l'IA, une note de confiance comprise entre 0 et 100 est attribuée à un appel.

Le score indiquera à votre équipe la probabilité que la voix au bout du fil ait été générée (ou manipulée) par l'IA.

Regardez notre démo ou contactez notre équipe de vente à l'adresse suivante TruthScan aujourd'hui pour construire une pile d'authentification sur laquelle votre centre de contact peut compter.