En Informe de Pindrop sobre inteligencia y seguridad de la voz en 2025 afirma que los intentos de fraude deepfake en los centros de contacto aumentaron en más de 1.300% en 2024.

Ni siquiera es sorprendente, porque una herramienta de clonación de voz sólo necesita tres segundos de audio original para producir una réplica convincente de cualquier orador.

También, 68% de clientes acuden a una llamada telefónica cuando tienen un problema y necesitan ayuda. Ese volumen de personas que llaman de verdad y con mucha intención representa el núcleo para el que existen los centros de contacto.

Sin embargo, los scripts de ingeniería social y las voces clonadas por IA también llegan a su centro de contacto a través del mismo canal que sus clientes fieles.

La autenticación de llamadas separa los dos grupos de llamadas que recibe. Si lo haces bien, protegerás tu canal de atención al cliente sin degradar la experiencia de las personas que llaman de verdad.

En este blog, hablaremos de cómo debe ser la verificación de llamadas en los centros de contacto en 2026.

Principales conclusiones

- La autenticación de llamadas en 2026 debe defenderse de un aumento de 1,300% en los intentos de fraude por deepfake verificando tanto el origen del número de teléfono como la autenticidad biológica de la voz del interlocutor.

- La verificación moderna combina métodos activos, como las preguntas de seguridad y las contraseñas de un solo uso, con el análisis de voz pasivo de la IA, que detecta en tiempo real el habla sintética y la clonación de voces.

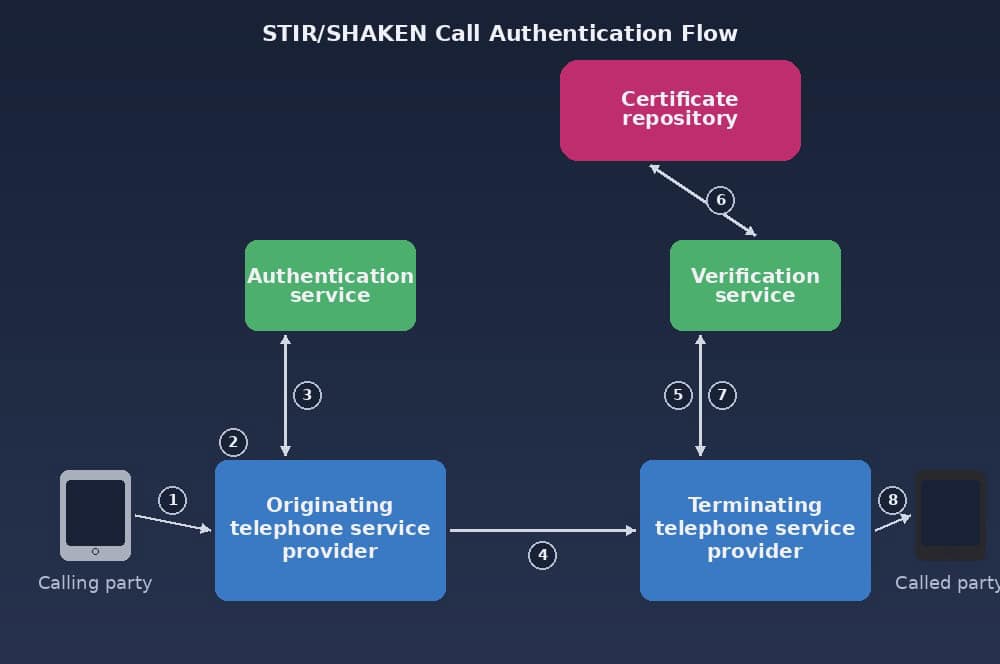

- El marco STIR/SHAKEN sirve de base para la seguridad de la red, ya que impide la suplantación del identificador de llamadas y garantiza que el número de teléfono mostrado refleje con exactitud el origen de la llamada.

- La prevención eficaz del fraude implica la supervisión de anomalías de comportamiento, como pausas inusuales o guiones de ingeniería social, y el traslado de las interacciones sospechosas a especialistas de alto nivel para su verificación fuera de banda.

- TruthScan proporciona una capa crítica de defensa mediante el uso de modelos de aprendizaje profundo para identificar el audio generado por IA con una precisión 99%, protegiendo los centros de contacto de las herramientas avanzadas de suplantación de identidad.

¿Qué es una Guía de autenticación de llamadas?

Cada llamada entrante que llega a un centro de contacto tiene un identificador de llamada. La autenticación de llamadas verifica si el número que aparece como origen de una llamada es, de hecho, el número desde el que se realizó la llamada.

También verifica que la persona que llama es un punto de contacto real y no una voz sintetizada utilizada con fines fraudulentos.

En Marco STIR/SHAKEN es la tecnología de autenticación del identificador de llamadas estándar del sector.

No vuelva a preocuparse por el fraude de IA. TruthScan puede ayudarle:

- Detectar IA generada imágenes, texto, voz y vídeo.

- Evite grandes fraudes impulsados por la IA.

- Proteja sus sensible activos de la empresa.

Se trata de un conjunto de protocolos técnicos que permiten autenticar y verificar la información de identificación de las llamadas realizadas a través de redes IP (Protocolo de Internet).

La autenticación de llamadas mantiene la seguridad del centro de contacto frente a las estafas de robocall falsificados, ya que los llamantes fraudulentos no pueden falsificar los números que muestran.

El informe Truecaller U.S. Spam and Scam Report descubrió que 78% de los estadounidenses sería más probable que respondiera a una llamada si mostrara información verificada sobre la persona que llama.

Proceso de autenticación tripartita

La autenticación de llamadas es una responsabilidad compartida del cliente, los protocolos operativos del centro de contacto y los agentes que ejecutan la verificación.

Pasos de verificación del cliente

A nivel de red, la certificación de STIR/SHAKEN evalúa el origen de la llamada en el momento en que entra en la cola del centro de contacto. Pero no puede abordar la identidad de la persona que realiza la llamada.

Cuando se conecta la llamada, se pide al cliente que confirme su identidad mediante sus credenciales. La identificación automática de números (ANI) se utiliza para cotejar el número entrante con la cuenta registrada.

Del mismo modo, la autenticación basada en el conocimiento (KBA) pide a la persona que llama que confirme información específica de la cuenta.

Se pueden enviar contraseñas de un solo uso por SMS o correo electrónico que confirmen si la persona que llama tiene acceso a un dispositivo asociado a la identidad verificada.

Protocolos de los centros de contacto

El centro de contacto tiene que aplicar políticas de verificación del identificador de llamadas en cada interacción entrante.

Los centros de contacto establecen modelos de acceso por niveles que se ajustan a la sensibilidad de la acción solicitada. Se codifican de forma diferente, de modo que los agentes sepan qué nivel de identidad confirmada se requiere antes de poder autorizar una acción determinada.

Si no se puede completar la verificación de la persona que llama, la llamada pasa al supervisor. También se establecen procedimientos seguros de devolución de llamada para que el cliente pueda completar su verificación a través de un canal alternativo.

Funciones del sistema y de los agentes

Los sistemas automatizados gestionan prácticamente todos los componentes de la autenticación que requieren muchos datos.

La respuesta de voz interactiva (IVR) captura la entrada inicial de la persona que llama para cotejarla con el CRM.

Los datos pasan por los niveles de certificación STIR/SHAKEN, donde los algoritmos de puntuación del riesgo de fraude los evalúan para detectar posibles comportamientos fraudulentos.

Un agente del centro de contacto tiene que aplicar su criterio con la orientación en tiempo real de la plataforma de autenticación.

El sistema generará una puntuación de riesgo, pero queda a discreción del agente decidir si la llamada puede continuar.

Qué experimentan las personas que llaman durante la autenticación

La persona que llama no experimenta ninguno de los procesos que tienen lugar en la atestación STIR/SHAKEN hasta que la llamada llega a la cola del centro de contacto.

Más bien, son recibidos por un aviso automático en el momento en que se conecta una llamada. La verificación de llamadas puede ser:

- Activa, en la que se pide a la persona que llama que confirme información específica de la cuenta mediante algunas preguntas. La exactitud de sus respuestas determina si se verifica.

- Pasiva, una forma más avanzada de verificación en la que la persona que llama no hace nada más que hablar de forma natural en el IVR y un programa biométrico de voz la verifica.

En El Informe de Experiencia del Consumidor encontró que 85% de los clientes no les gusta el proceso de identificación y verificación activa y lo consideran frustrante. A los centros de contacto tampoco les gusta mucho porque lleva mucho tiempo.

Seis pasos para una autenticación eficaz de las llamadas

Verificación de identidad previa a la llamada

Una parte de la autenticación de la persona que llama se produce utilizando los datos disponibles de la propia llamada entrante, que incluyen:

- Puntuación de reputación del número de teléfono

- Metadatos del transportista

- Señal de origen de llamada

- Huellas dactilares del dispositivo

Un sistema IVR compara el número entrante con una base de datos CRM.

Los números que coinciden llegan a los agentes con una señal de confianza junto a la llamada, y los que no coinciden se marcan para que los agentes sean conscientes de los riesgos potenciales.

Los centros de contacto con sistemas de prellamada maduros registran un tiempo medio de gestión más corto.

Comprobaciones de autenticación multifactor

Una vez que se conecta una llamada, se utiliza la autenticación multifactor (MFA) para canales de voz con el fin de verificar a la persona que llama.

La autenticación basada en el conocimiento (KBA) es el método básico en el que se pide a la persona que llama que responda a preguntas de seguridad.

Siempre es mejor combinar KBA con una contraseña de un solo uso (OTP) enviada a un dispositivo registrado que la persona que llama confirma verbalmente o pulsando una tecla durante la llamada.

La AMF también puede integrar la verificación biométrica de la voz de la persona que llama. Las características actuales de la voz de la persona que llama se comparan con datos históricos de interacción que establecen cómo suena realmente una versión legítima de este cliente cuando llama.

Análisis de voz con IA

El análisis de voz por IA es una forma pasiva de verificación de llamadas. Utiliza soluciones de autenticación de IA que examinan las señales acústicas de una llamada en directo para diferenciar una voz humana en directo de una llamada sintetizada.

Los motores biométricos de voz se entrenan con modelos de aprendizaje profundo. Confirman que la voz en la línea se está produciendo en tiempo real en lugar de reproducirse a partir de una grabación.

La IA rastrea básicamente los patrones de resonancia del tracto vocal, la respiración y las frecuencias de los formantes, que son diferentes para cada individuo.

IA Generativa ha permitido el desarrollo de más de 350 herramientas de clonación de voz. Así, el listón de la suplantación de identidad se ha reducido a unos pocos segundos de audio que cualquiera puede extraer de un mensaje de voz o de un vídeo de las redes sociales.

El análisis de voz de IA en la capa de llamada es la principal contramedida contra las herramientas de voz de IA generativa.

TruthScan Detector de voz AI es una herramienta especialmente diseñada para identificar intentos de suplantación de identidad mediante la manipulación de la voz de la persona que llama en tiempo real.

Alertas de anomalías en tiempo real

Es posible que una llamada que ha superado la verificación previa a la llamada y las comprobaciones de la AMF muestre un comportamiento anómalo en mitad de la conversación.

Las señales que activan las alertas de anomalías incluyen:

- Pausas largas e inusuales antes de responder a las preguntas de seguridad (que sugieren que la persona que llama está leyendo un guión o consultando registros robados).

- Solicitudes para cambiar demasiados atributos de cuenta en una sola llamada

- Incoherencias geográficas entre la ubicación de la cuenta registrada y el origen aparente de la llamada

- Vocabulario o frases coherentes con guiones de ingeniería social

De nuevo, un detector de IA en tiempo real se utiliza para identificar estas anomalías. Los sistemas de alerta dirigidos a los agentes muestran estas banderas como indicadores de riesgo codificados por colores que incitan al agente a hacer preguntas de verificación adicionales.

Escalada de llamadas sospechosas

Los protocolos de autenticación de llamadas tienen una vía de escalada cuando las señales de anomalía cruzan un umbral de riesgo definido.

La interacción puede transferirse a un especialista superior en fraude.

Puede activar un modo de supervisión silenciosa para que un segundo miembro del equipo pueda observar la interacción sin alertar a la persona que llama.

En caso necesario, puede iniciarse una verificación adicional fuera de banda, como el envío de una solicitud de confirmación al correo electrónico registrado o al número de teléfono secundario del titular de la cuenta.

Cada llamada escalada debe generar un registro de eventos que incluya las señales desencadenantes, las observaciones del agente, los pasos de autenticación completados y el resultado.

Revisión de auditoría posterior a la llamada

Una vez finalizada la llamada, se analiza para identificar el tipo de interacción y las decisiones que se tomaron.

Las revisiones de auditoría tienen dos funciones.

- Determinar si una llamada realizada ha sido fraudulenta y, en caso afirmativo, cómo ha eludido los controles de autenticación anteriores.

- Para identificar cualquier laguna en el marco de autenticación de la persona que llama que permitiera la elusión

También hay que vigilar de cerca los datos de actividad de la cuenta posteriores a la llamada. Una llamada que parecía limpia durante la interacción en directo puede revelar su verdadera naturaleza a través de un restablecimiento de contraseña o un movimiento de fondos fraudulento realizado inmediatamente después de finalizar la llamada.

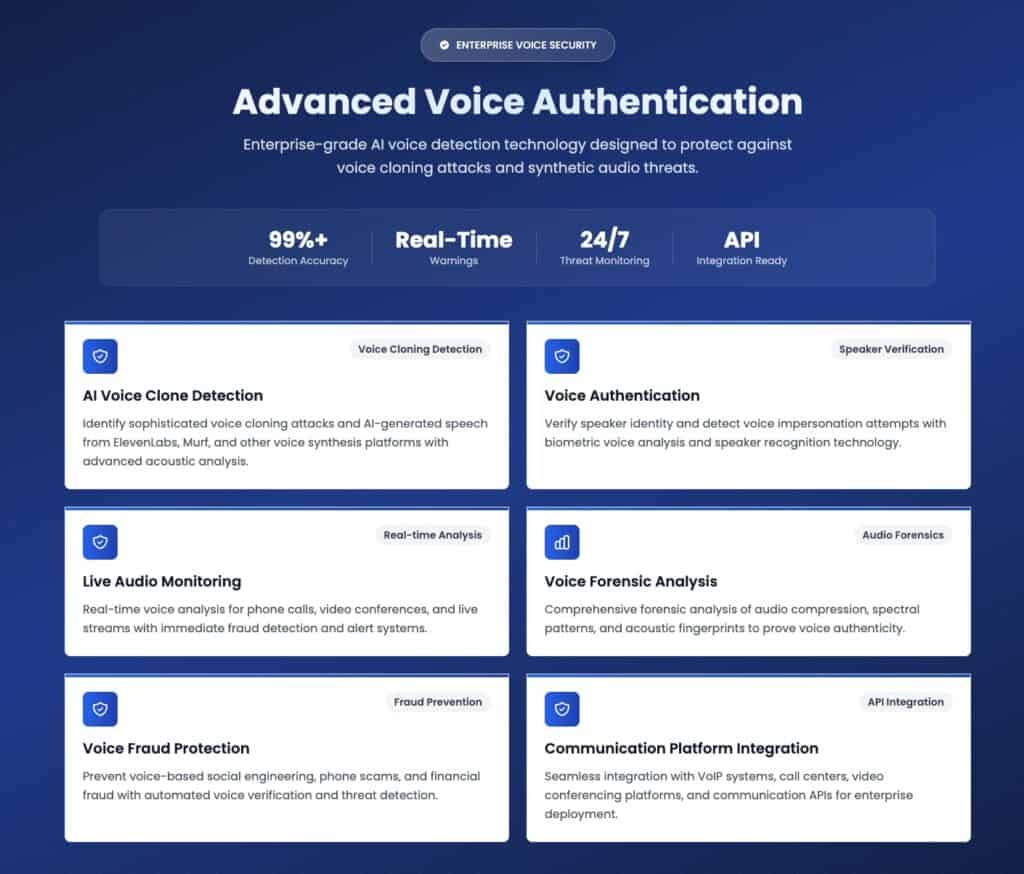

Cómo TruthScan refuerza la autenticación de llamadas

TruthScan cuenta con un conjunto de herramientas de prevención del fraude en las llamadas que verifican la originalidad del texto, las imágenes, la voz y el contenido multimedia. Nuestro Detector de voz AI puede formar parte directamente de su flujo de trabajo de autenticación de llamadas.

Nuestro motor de detección está entrenado para identificar el habla sintética creada a partir de ElevenLabs, Murf, Speechify, Descript y otras herramientas de IA generativa.

También detecta formas más sutiles de manipulación de la voz, como el cambio de tono, la alteración de la velocidad, la modificación del acento y la transformación de la voz.

Y en todos estos tipos de ataques, TruthScan mantiene una precisión de detección de 99%+.

TruthScan puede analizar MP3, WAV, FLAC, AAC, OGG, M4A y formatos de vídeo, incluidos MP4, MOV, AVI y WebM para la extracción de audio.

En definitiva, verifica que la llamada procede realmente de quien dice ser la persona que llama y si la voz que hace esa afirmación es real.

Hable con TruthScan sobre la prevención del fraude de llamadas

TruthScan ha procesado más de 2.000 millones de documentos y seguimos sumando, lo que proporciona a nuestros modelos de detección una enorme cantidad de datos de entrenamiento que se refleja en nuestros índices de precisión >99%.

El sistema utiliza un conjunto de modelos de IA especializados que trabajan en paralelo para cada llamada. Analizan las huellas acústicas y las estructuras de onda de cada llamada.

Tras compararlas con las características espectrales del habla humana genuina y del audio generado por la IA, se declara una puntuación de confianza de entre 0 y 100 para una llamada.

La puntuación indicará a su equipo la probabilidad de que la voz en la línea haya sido generada (o manipulada) por la IA.

Vea nuestra demostración o hable con nuestro equipo de ventas en TruthScan hoy mismo para crear una pila de autenticación en la que su centro de contacto pueda confiar.