Die Pindrops Bericht über Spracherkennung und -sicherheit 2025 sagt, dass die Betrugsversuche in Kontaktzentren im Jahr 2024 um mehr als 1.300% zunehmen werden.

Das ist auch nicht weiter verwunderlich, denn ein Tool zum Klonen von Stimmen benötigt nur drei Sekunden einer Audioquelle, um eine überzeugende Nachbildung eines beliebigen Sprechers zu erzeugen.

Auch, 68% von Kunden wenden sich an ein Telefon, wenn sie ein Problem haben und Hilfe benötigen. Diese Menge echter, interessierter Anrufer ist der Kern dessen, wofür Contact Center da sind.

Aber auch Social-Engineering-Skripte und KI-geklonte Stimmen erreichen Ihr Contact Center über denselben Kanal wie Ihre treuen Kunden.

Die Anruferauthentifizierung trennt die beiden Gruppen von Anrufen, die bei Ihnen eingehen. Wenn Sie es richtig machen, schützen Sie Ihren Kundendienstkanal, ohne das Erlebnis für echte Anrufer zu verschlechtern.

In diesem Blog erörtern wir, wie die Anruferüberprüfung in Contact Centern im Jahr 2026 aussehen muss.

Wichtigste Erkenntnisse

- Die Anruferauthentifizierung im Jahr 2026 muss sich gegen einen Anstieg der Betrugsversuche um 1.300% wehren, indem sie sowohl die Herkunft der Telefonnummer als auch die biologische Echtheit der Stimme des Sprechers überprüft.

- Die moderne Verifizierung kombiniert aktive Methoden wie Sicherheitsfragen und Einmal-Passcodes mit passiver KI-Stimmenanalyse, die synthetische Sprache und Stimmenklone in Echtzeit erkennt.

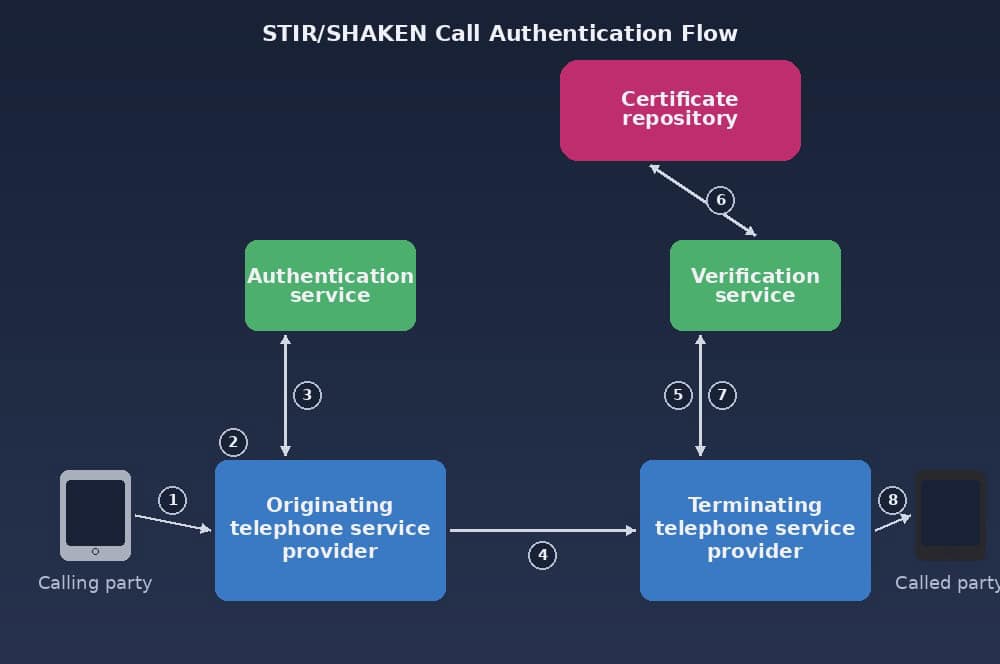

- Das STIR/SHAKEN-Framework dient als Basis für die Netzsicherheit, indem es das Spoofing von Anrufer-IDs verhindert und sicherstellt, dass die angezeigte Telefonnummer den Ursprung des Anrufs korrekt wiedergibt.

- Zu einer wirksamen Betrugsprävention gehört die Überwachung von Verhaltensanomalien wie ungewöhnlichen Pausen oder Social-Engineering-Skripten und die Eskalation verdächtiger Interaktionen an erfahrene Spezialisten, die diese außerhalb des Bandes überprüfen.

- TruthScan bietet eine wichtige Verteidigungsschicht, indem es mit Hilfe von Deep-Learning-Modellen KI-generierte Audiodaten mit 99%-Genauigkeit identifiziert und so Kontaktzentren vor fortschrittlichen Imitationswerkzeugen schützt.

Was ist ein Leitfaden zur Anruferauthentifizierung?

Jeder eingehende Anruf, der ein Contact Center erreicht, hat eine Anrufer-ID. Mit der Anruferauthentifizierung wird überprüft, ob die Nummer, die als Ursprung eines Anrufs angezeigt wird, tatsächlich die Nummer ist, von der aus der Anruf getätigt wurde.

Außerdem wird überprüft, ob es sich bei dem Anrufer um einen echten Ansprechpartner handelt und nicht um eine synthetische Stimme, die zu betrügerischen Zwecken verwendet wird.

Die STIR/SHAKEN-Rahmen ist die branchenübliche Technologie zur Authentifizierung der Anrufer-ID.

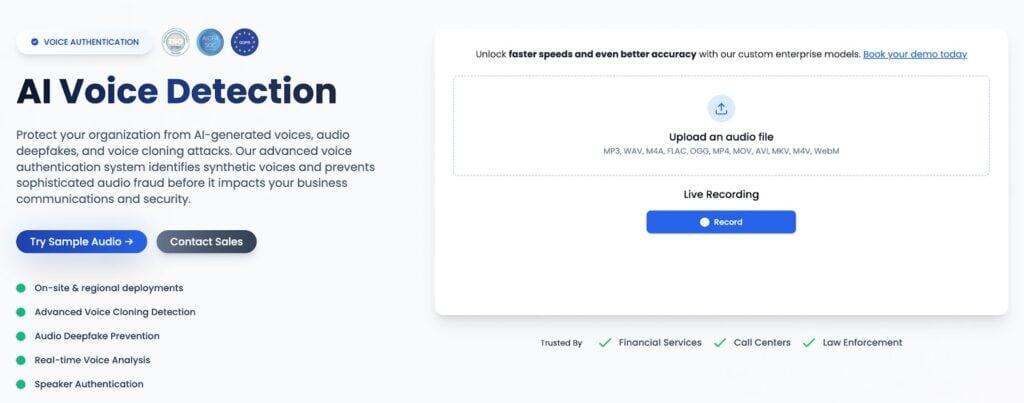

Machen Sie sich nie wieder Sorgen über KI-Betrug. TruthScan Kann Ihnen helfen:

- Erkennen Sie AI-generierte Bilder, Text, Sprache und Video.

- Vermeiden Sie KI-gesteuerter Betrug in großem Umfang.

- Schützen Sie Ihre wichtigsten empfindlich Unternehmensvermögen.

Es handelt sich um eine Reihe von technischen Protokollen, die die Authentifizierung und Überprüfung von Anrufer-ID-Informationen bei Anrufen über Internet-Protokoll-Netze (IP) ermöglichen.

Die Anruferauthentifizierung schützt das Contact Center vor gefälschten Robocall-Betrügereien, da betrügerische Anrufer ihre angezeigten Nummern nicht fälschen können.

Die Truecaller U.S. Spam und Scam Report fand heraus, dass 78% der Amerikaner würde einen Anruf eher annehmen, wenn er geprüfte Anruferinformationen anzeigt.

Drei-Parteien-Authentifizierungsverfahren

Die Authentifizierung des Anrufers liegt in der gemeinsamen Verantwortung des Kunden, der Betriebsprotokolle des Contact Centers und der Agenten, die die Überprüfung durchführen.

Schritte der Kundenüberprüfung

Auf der Netzebene bewertet die Bescheinigung von STIR/SHAKEN den Ursprung des Anrufs zu dem Zeitpunkt, zu dem er in die Warteschlange des Kontaktzentrums eingeht. Die Identität der Person, die den Anruf tätigt, kann damit jedoch nicht festgestellt werden.

Wenn der Anruf eingeht, wird der Kunde aufgefordert, seine Identität anhand seiner Anmeldedaten zu bestätigen. Die automatische Nummernidentifizierung (ANI) wird verwendet, um die eingehende Nummer mit dem gespeicherten Konto abzugleichen.

Auch bei der wissensbasierten Authentifizierung (KBA) wird der Anrufer aufgefordert, kontospezifische Informationen zu bestätigen.

Einmalige Passcodes können per SMS oder E-Mail zugestellt werden, die bestätigen, ob ein Anrufer Zugang zu einem mit der verifizierten Identität verbundenen Gerät hat.

Protokolle für Kontaktzentren

Das Contact Center muss bei jeder eingehenden Interaktion Richtlinien zur Überprüfung der Anrufer-ID durchsetzen.

Contact Center richten abgestufte Zugangsmodelle ein, die der Sensibilität der angeforderten Aktion entsprechen. Sie sind unterschiedlich kodifiziert, so dass die Agenten wissen, welcher Grad an bestätigter Identität erforderlich ist, bevor eine bestimmte Aktion genehmigt werden kann.

Wenn die Verifizierung des Anrufers nicht abgeschlossen werden kann, wird der Anruf an den Supervisor weitergeleitet. Es werden auch sichere Rückrufverfahren eingerichtet, damit ein Kunde seine Verifizierung über einen anderen Kanal abschließen kann.

System- und Agentenrollen

Automatisierte Systeme verwalten so gut wie alle datenintensiven Komponenten der Authentifizierung.

Interactive Voice Response (IVR) erfasst die ersten Eingaben des Anrufers und gleicht sie mit dem CRM ab.

Die Daten durchlaufen die STIR/SHAKEN-Prüfungsstufen, wo Algorithmen zur Bewertung des Betrugsrisikos sie auf potenziell betrügerisches Verhalten prüfen.

Ein Agent im Contact Center muss sein Urteilsvermögen einsetzen und wird dabei von der Authentifizierungsplattform in Echtzeit unterstützt.

Das System erstellt eine Risikobewertung, aber es liegt im Ermessen des Agenten zu entscheiden, ob der Anruf fortgesetzt werden kann.

Was Anrufer während der Authentifizierung erleben

Der Anrufer erfährt nichts von den Vorgängen, die bei der STIR/SHAKEN-Bescheinigung ablaufen, bis ein Anruf die Warteschlange des Contact Centers erreicht.

Vielmehr werden sie von einer automatischen Eingabeaufforderung begrüßt, sobald ein Anruf verbunden wird. Die Anruferüberprüfung kann sein:

- Aktiv, bei dem ein Anrufer gebeten wird, kontospezifische Informationen durch einige Fragen zu bestätigen. Die Richtigkeit der Antworten entscheidet darüber, ob sie verifiziert werden.

- Passiv, eine fortschrittlichere Form der Verifizierung, bei der der Anrufer nichts weiter tut, als natürlich in das IVR zu sprechen, und ein stimmbiometrisches Programm ihn verifiziert

Die Der Consumer Experience Report ergab, dass 85% der Kunden mögen den aktiven Identifizierungs- und Verifizierungsprozess nicht und finden ihn frustrierend. Auch die Kontaktzentren mögen ihn nicht besonders, weil er zeitaufwendig ist.

Sechs Schritte für eine wirksame Anruferauthentifizierung

Überprüfung der Identität vor einem Anruf

Ein Teil der Anruferauthentifizierung erfolgt anhand von Daten, die aus dem eingehenden Anruf selbst verfügbar sind, darunter:

- Rufnummernbewertung

- Metadaten des Trägers

- Rufursprungsignal

- Geräte-Fingerabdrücke

Ein IVR-System gleicht die eingehende Nummer mit einer CRM-Datenbank ab.

Übereinstimmende Nummern werden mit einem Vertrauenssignal an die Agenten weitergeleitet, und diejenigen, die nicht übereinstimmen, werden gekennzeichnet, damit die Agenten auf mögliche Risiken aufmerksam werden.

Contact Center mit ausgereiften Pre-Call-Systemen melden eine kürzere durchschnittliche Bearbeitungszeit.

Überprüfung der Multi-Faktor-Authentifizierung

Sobald die Verbindung hergestellt ist, wird der Anrufer durch eine Multi-Faktor-Authentifizierung (MFA) für Sprachkanäle verifiziert.

Die wissensbasierte Authentifizierung (KBA) ist die Basismethode, bei der der Anrufer aufgefordert wird, Sicherheitsfragen zu beantworten.

Es ist immer am besten, KBA mit einem One-Time-Passcode (OTP) zu kombinieren, der an ein registriertes Gerät gesendet wird und den der Anrufer während des Anrufs mündlich oder per Tastendruck bestätigt.

MFA kann auch die biometrische Überprüfung der Stimme des Anrufers integrieren. Die aktuellen Stimmmerkmale des Anrufers werden mit historischen Interaktionsdaten verglichen, um festzustellen, wie eine legitime Version dieses Kunden beim Anruf tatsächlich klingt.

AI-Stimmenanalyse

Die KI-Stimmenanalyse ist eine passive Form der Anruferüberprüfung. Sie nutzt KI-Authentifizierungslösungen, die akustische Signale eines Live-Anrufs untersuchen, um eine echte menschliche Stimme von einem synthetischen Anruf zu unterscheiden.

Biometrische Spracherkennungssysteme werden anhand von Deep-Learning-Modellen trainiert. Sie bestätigen, dass die Stimme in der Leitung in Echtzeit erzeugt und nicht von einer Aufnahme wiedergegeben wird.

Die KI verfolgt im Wesentlichen die Resonanzmuster des Vokaltrakts, die Atmung und die Formantfrequenzen, die bei jedem Menschen anders sind.

Generative KI hat die Entwicklung von über 350 Tools zum Klonen von Stimmen ermöglicht. Die Hürde für eine Imitation ist also auf ein paar Sekunden Audio gesunken, die jeder aus einer Sprachnachricht oder einem Social-Media-Video abkupfern kann.

Die KI-Sprachanalyse auf der Anrufebene ist die wichtigste Gegenmaßnahme gegen generative KI-Sprachwerkzeuge.

TruthScan's AI Sprachdetektor ist ein speziell entwickeltes Tool, das Spoofing-Versuche durch Manipulation der Stimme des Anrufers in Echtzeit erkennt.

Echtzeit-Warnungen bei Anomalien

Es ist möglich, dass ein Anruf, der die Verifizierung vor dem Anruf und die MFA-Prüfungen bestanden hat, während des Gesprächs ein anormales Verhalten zeigt.

Zu den Signalen, die Anomalie-Warnungen auslösen, gehören:

- Lange, ungewöhnliche Pausen vor der Beantwortung von Sicherheitsfragen (die darauf hindeuten, dass der Anrufer von einem Skript abliest oder gestohlene Unterlagen konsultiert)

- Aufforderung zur Änderung zu vieler Kontoattribute in einem einzigen Aufruf

- Geografische Unstimmigkeiten zwischen dem Standort des registrierten Kontos und dem offensichtlichen Ursprung des Anrufs

- Vokabular oder Formulierungen, die mit Social-Engineering-Skripten übereinstimmen

Auch hier gilt, dass ein Echtzeit-KI-Detektor wird verwendet, um solche Anomalien zu erkennen. Agentenseitige Warnsysteme zeigen diese Flaggen als farbcodierte Risikoindikatoren an, die den Agenten dazu auffordern, zusätzliche Überprüfungsfragen zu stellen.

Eskalation bei verdächtigen Anrufen

Protokolle zur Anruferauthentifizierung verfügen über einen Eskalationspfad, wenn Anomaliesignale eine bestimmte Risikoschwelle überschreiten.

Der Vorgang kann an einen erfahrenen Betrugsspezialisten weitergeleitet werden.

Es kann einen stillen Überwachungsmodus auslösen, damit ein zweites Teammitglied die Interaktion beobachten kann, ohne den Anrufer zu alarmieren.

Bei Bedarf kann eine zusätzliche Out-of-Band-Verifizierung eingeleitet werden, z. B. durch Senden einer Bestätigungsanfrage an die registrierte E-Mail-Adresse oder die zweite Telefonnummer des Kontoinhabers.

Jeder eskalierte Anruf sollte einen Ereignissatz erzeugen, der die auslösenden Signale, die Beobachtungen des Agenten, die durchgeführten Authentifizierungsschritte und das Ergebnis enthält.

Überprüfung nach einem Anruf

Nach Beendigung eines Anrufs wird dieser analysiert, um die Art der Interaktion und die getroffenen Entscheidungen zu ermitteln.

Audit-Überprüfungen haben zwei Funktionen.

- Um festzustellen, ob ein abgeschlossener Anruf mit Betrug verbunden war, und wenn ja, wie er frühere Authentifizierungskontrollen umgangen hat

- Ermittlung von Lücken im Rahmen der Anruferauthentifizierung, die die Umgehung ermöglichten

Auch die Daten zu den Kontoaktivitäten nach dem Anruf müssen genau überwacht werden. Ein Anruf, der während der Live-Interaktion sauber erschien, kann seine wahre Natur durch eine Passwortrücksetzung oder eine betrügerische Fondsbewegung unmittelbar nach dem Ende des Anrufs offenbaren.

Wie TruthScan die Anruferauthentifizierung stärkt

TruthScan verfügt über eine Reihe von Tools zur Verhinderung von Anrufbetrug, die Text-, Bild-, Sprach- und Multimedia-Inhalte auf ihre Originalität hin überprüfen. Unser AI Sprachdetektor kann ein direkter Bestandteil Ihres Arbeitsablaufs zur Anruferauthentifizierung sein.

Unsere Erkennungsmaschine ist darauf trainiert, synthetische Sprache zu identifizieren, die mit ElevenLabs, Murf, Speechify, Descript und anderen generativen KI-Tools erstellt wurde.

Es erkennt auch subtilere Formen der Stimmmanipulation wie Tonhöhenverschiebung, Geschwindigkeitsänderung, Akzentveränderung und Stimmenmorphing.

Und bei all diesen Arten von Angriffen erreicht TruthScan eine Erkennungsgenauigkeit von 99%+.

TruthScan kann MP3, WAV, FLAC, AAC, OGG, M4A und Videoformate, einschließlich MP4, MOV, AVI und WebM für die Audioextraktion analysieren.

Insgesamt wird überprüft, ob der Anruf tatsächlich von der Person kommt, die der Anrufer vorgibt zu sein, und ob die Stimme, die diese Behauptung aufstellt, echt ist.

Sprechen Sie mit TruthScan über die Verhinderung von Anruferbetrug

TruthScan hat mehr als 2 Milliarden Dokumente verarbeitet, was unseren Erkennungsmodellen eine riesige Menge an Trainingsdaten liefert, die sich in unseren Genauigkeitsraten von >99% widerspiegeln.

Das System verwendet ein Ensemble spezialisierter KI-Modelle, die für jeden Anruf parallel arbeiten. Sie analysieren akustische Fingerabdrücke und Wellenformstrukturen für jeden Anruf, den Sie tätigen.

Nach dem Vergleich mit den spektralen Merkmalen von echter menschlicher Sprache und von KI-generierten Audiodaten wird ein Vertrauenswert zwischen 0 und 100 für einen Anruf angegeben.

Anhand des Ergebnisses kann Ihr Team feststellen, wie wahrscheinlich es ist, dass die Stimme in der Leitung von einer KI erzeugt (oder manipuliert) wurde.

Sehen Sie sich unsere Demo an oder sprechen Sie mit unserem Vertriebsteam unter TruthScan um ein Authentifizierungspaket zu erstellen, auf das sich Ihr Contact Center verlassen kann.