O Relatório de inteligência e segurança de voz da Pindrop para 2025 afirma que as tentativas de fraude deepfake em contact centers aumentaram em mais de 1.300% em 2024.

Isso não é nem mesmo surpreendente, pois tudo o que uma ferramenta de clonagem de voz precisa é de apenas três segundos de um áudio de origem para produzir uma réplica convincente de qualquer locutor.

Também, 68% de clientes recorrem a uma ligação telefônica quando têm um problema e precisam de ajuda. Esse volume de chamadas genuínas e de alta intenção representa o núcleo do serviço dos contact centers.

No entanto, scripts de engenharia social e vozes clonadas por IA também chegam ao seu contact center pelo mesmo canal que seus clientes fiéis.

A autenticação do chamador separa os dois grupos de chamadas que você recebe. Se você fizer isso corretamente, protegerá seu canal de atendimento ao cliente sem degradar a experiência dos autores das chamadas.

Neste blog, discutiremos como deverá ser a verificação do autor da chamada nos contact centers em 2026.

Principais conclusões

- A autenticação do chamador em 2026 deve se defender contra um aumento de 1.300% nas tentativas de fraude deepfake, verificando a origem do número de telefone e a autenticidade biológica da voz do interlocutor.

- A verificação moderna combina métodos ativos, como perguntas de segurança e senhas de uso único, com a análise passiva de voz por IA, que detecta a fala sintética e a clonagem de voz em tempo real.

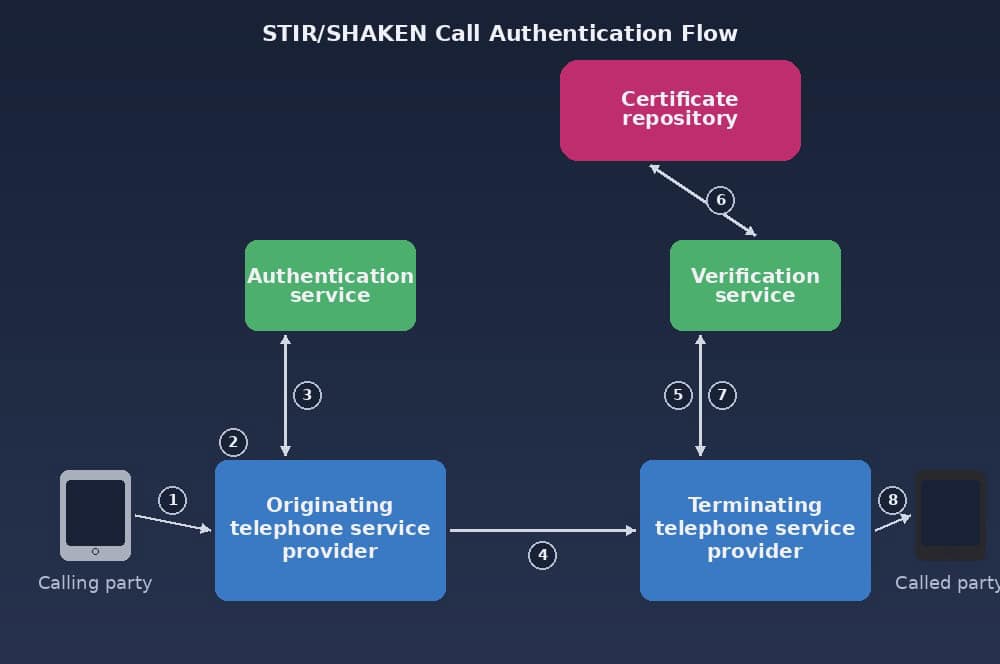

- A estrutura STIR/SHAKEN serve como linha de base para a segurança da rede, impedindo a falsificação do identificador de chamadas e garantindo que o número de telefone exibido reflita com precisão a origem da chamada.

- A prevenção eficaz de fraudes envolve o monitoramento de anomalias comportamentais, como pausas incomuns ou scripts de engenharia social, e o encaminhamento de interações suspeitas a especialistas sênior para verificação fora da banda.

- O TruthScan fornece uma camada crítica de defesa usando modelos de aprendizagem profunda para identificar áudio gerado por IA com precisão de 99%, protegendo as centrais de contato contra ferramentas avançadas de falsificação de identidade.

O que é um guia de autenticação de chamadas?

Toda chamada recebida que chega a um contact center tem um identificador de chamadas. A autenticação do chamador verifica se o número exibido como origem de uma chamada é, de fato, o número do qual a chamada foi feita.

Ele também verifica se a pessoa que está ligando é um ponto de contato real e intencional, e não uma voz sintetizada que está sendo usada para fins fraudulentos.

O Estrutura STIR/SHAKEN é a tecnologia de autenticação de identificação de chamadas padrão do setor.

Nunca mais se preocupe com fraudes de IA. TruthScan Pode lhe ajudar:

- Detectar IA gerada imagens, texto, voz e vídeo.

- Evitar grande fraude impulsionada por IA.

- Proteja seus mais sensível ativos da empresa.

É um conjunto de protocolos técnicos que permite a autenticação e a verificação de informações de identificação de chamadas para chamadas realizadas em redes IP (Internet Protocol).

A autenticação do chamador mantém a segurança do contact center contra golpes de robocall falsificados, pois os chamadores fraudulentos não podem falsificar os números exibidos.

A Truecaller U.S. Spam and O Scam Report descobriu que 78% dos americanos teria maior probabilidade de atender a uma chamada se ela exibisse informações verificadas sobre o chamador.

Processo de autenticação de três partes

A autenticação do chamador é uma responsabilidade compartilhada entre o cliente, os protocolos operacionais da central de contatos e os agentes que executam a verificação.

Etapas de verificação do cliente

No nível da rede, o atestado do STIR/SHAKEN avalia a origem da chamada no momento em que ela entra na fila da central de contatos. Mas não pode abordar a identidade do indivíduo que faz a chamada.

Quando a chamada é conectada, o cliente é solicitado a confirmar sua identidade por meio de suas credenciais. A identificação automática de números (ANI) é usada para fazer referência cruzada entre o número recebido e a conta registrada.

Da mesma forma, a autenticação baseada em conhecimento (KBA) solicita que o autor da chamada confirme informações específicas da conta.

As senhas de uso único podem ser enviadas por SMS ou e-mail, confirmando se o autor da chamada tem acesso a um dispositivo associado à identidade verificada.

Protocolos do centro de contato

A central de contatos precisa aplicar políticas de verificação de ID do autor da chamada para cada interação de entrada.

As centrais de contato estabelecem modelos de acesso em camadas que correspondem à sensibilidade da ação solicitada. Eles são codificados de forma diferente, de modo que os agentes saibam qual nível de identidade confirmada é necessário para que uma determinada ação possa ser autorizada.

Se a verificação do autor da chamada não puder ser concluída, a chamada será encaminhada ao supervisor. Procedimentos seguros de retorno de chamada também são implementados para que o cliente possa concluir sua verificação por meio de um canal alternativo.

Funções do sistema e do agente

Os sistemas automatizados gerenciam praticamente todos os componentes de autenticação com uso intensivo de dados.

A resposta interativa de voz (IVR) captura a entrada inicial do chamador para compará-la com o CRM.

Os dados passam pelos níveis de atestado STIR/SHAKEN, onde os algoritmos de pontuação de risco de fraude os avaliam quanto a possíveis comportamentos fraudulentos.

Um agente no centro de contato precisa aplicar seu julgamento com orientação em tempo real da plataforma de autenticação.

O sistema gerará uma pontuação de risco, mas fica a critério do agente decidir se a chamada pode prosseguir.

O que os autores das chamadas experimentam durante a autenticação

O autor da chamada não passa por nenhum dos processos que ocorrem no atestado STIR/SHAKEN até que a chamada chegue à fila do contact center.

Em vez disso, eles são recebidos por um aviso automático no momento em que a chamada é conectada. A verificação do chamador pode ser:

- Ativo, no qual o autor da chamada é solicitado a confirmar informações específicas da conta por meio de algumas perguntas. A precisão de suas respostas determina se elas serão verificadas.

- Passiva, uma forma mais avançada de verificação em que o autor da chamada não faz nada além de falar naturalmente na URA, e um programa de biometria de voz o verifica

O O Relatório de Experiência do Consumidor constatou que o 85% dos clientes não gostam do processo de identificação e verificação ativa e o consideram frustrante. As centrais de contato também não gostam muito desse processo porque ele consome muito tempo.

Seis etapas para uma autenticação eficaz do autor da chamada

Verificação de identidade antes da chamada

Uma parte da autenticação do chamador é feita usando os dados disponíveis na própria chamada recebida, que incluem:

- Pontuação da reputação do número de telefone

- Metadados da operadora

- Sinal de origem da chamada

- Impressões digitais do dispositivo

Um sistema IVR faz referência cruzada entre o número recebido e um banco de dados de CRM.

Os números correspondentes chegam aos agentes com um sinal de confiança ao lado da chamada, e os que não correspondem são sinalizados para que os agentes estejam cientes dos possíveis riscos.

As centrais de atendimento com sistemas maduros de pré-chamada relatam um tempo médio de atendimento mais curto.

Verificações de autenticação multifator

Quando uma chamada é conectada, a autenticação multifator (MFA) para canais de voz é usada para verificar o autor da chamada.

A autenticação baseada em conhecimento (KBA) é o método de linha de base no qual o autor da chamada é solicitado a responder a perguntas de segurança.

É sempre melhor combinar o KBA com uma senha de uso único (OTP) enviada a um dispositivo registrado que o autor da chamada confirma verbalmente ou por meio de pressionamento de tecla durante a chamada.

A MFA também pode integrar a verificação biométrica da voz do autor da chamada. As características atuais da voz do autor da chamada são comparadas com dados históricos de interação que estabelecem como uma versão legítima desse cliente realmente soa ao ligar.

Análise de voz com IA

A análise de voz por IA é uma forma passiva de verificação do chamador. Ela usa soluções de autenticação de IA que examinam sinais acústicos de uma chamada ao vivo para diferenciar uma voz humana ao vivo de uma chamada sintetizada.

Os mecanismos biométricos de voz são treinados em modelos de aprendizagem profunda. Eles confirmam que a voz na linha está sendo produzida em tempo real e não reproduzida a partir de uma gravação.

A IA basicamente rastreia os padrões de ressonância do trato vocal, a respiração e as frequências de formantes, que são diferentes para cada indivíduo.

IA generativa possibilitou o desenvolvimento de mais de 350 ferramentas de clonagem de voz. Portanto, o nível de imitação caiu para apenas alguns segundos de áudio que qualquer pessoa pode extrair de um correio de voz ou de um vídeo de mídia social.

A análise de voz da IA na camada de chamada é a principal contramedida contra as ferramentas de voz geradoras de IA.

O Detector de voz AI é uma ferramenta criada especificamente para identificar tentativas de falsificação por meio da manipulação da voz do chamador em tempo real.

Alertas de anomalia em tempo real

É possível que uma chamada que tenha passado pela verificação pré-chamada e seja aprovada nas verificações de MFA apresente um comportamento anômalo no meio da conversa.

Os sinais que acionam alertas de anomalia incluem:

- Pausas longas e incomuns antes de responder a perguntas de segurança (que sugerem que o autor da chamada está lendo um roteiro ou consultando registros roubados)

- Solicitações para alterar muitos atributos de conta em uma única chamada

- Inconsistências geográficas entre o local da conta registrada e a origem aparente da chamada

- Vocabulário ou frases consistentes com scripts de engenharia social

Novamente, um detector de IA em tempo real é usado para identificar essas anomalias. Os sistemas de alerta voltados para o agente exibem esses sinalizadores como indicadores de risco codificados por cores que levam o agente a fazer perguntas adicionais de verificação.

Escalonamento de chamadas suspeitas

Os protocolos de autenticação de chamadores têm um caminho de escalonamento quando os sinais de anomalia ultrapassam um limite de risco definido.

A interação pode ser transferida para um especialista sênior em fraudes.

Ele pode acionar um modo de monitoramento silencioso para que um segundo membro da equipe possa observar a interação sem alertar o autor da chamada.

Se necessário, uma verificação adicional fora da banda, como o envio de uma solicitação de confirmação para o e-mail registrado do titular da conta ou para o número de telefone secundário, pode ser iniciada.

Cada chamada escalada deve gerar um registro de evento que inclua os sinais de disparo, as observações do agente, as etapas de autenticação concluídas e o resultado.

Revisão de auditoria pós-chamada

Após o término de uma chamada, ela é analisada para identificar o tipo de interação e as decisões que foram tomadas.

As revisões de auditoria têm duas funções.

- Para determinar se uma chamada concluída envolveu fraude e, em caso afirmativo, como ela contornou os controles de autenticação anteriores

- Para identificar quaisquer lacunas na estrutura de autenticação do autor da chamada que permitiram o desvio

Os dados de atividade da conta pós-chamada também devem ser monitorados de perto. Uma chamada que parecia limpa durante a interação ao vivo pode revelar sua verdadeira natureza por meio de uma redefinição de senha ou movimentação fraudulenta de fundos feita imediatamente após o término da chamada.

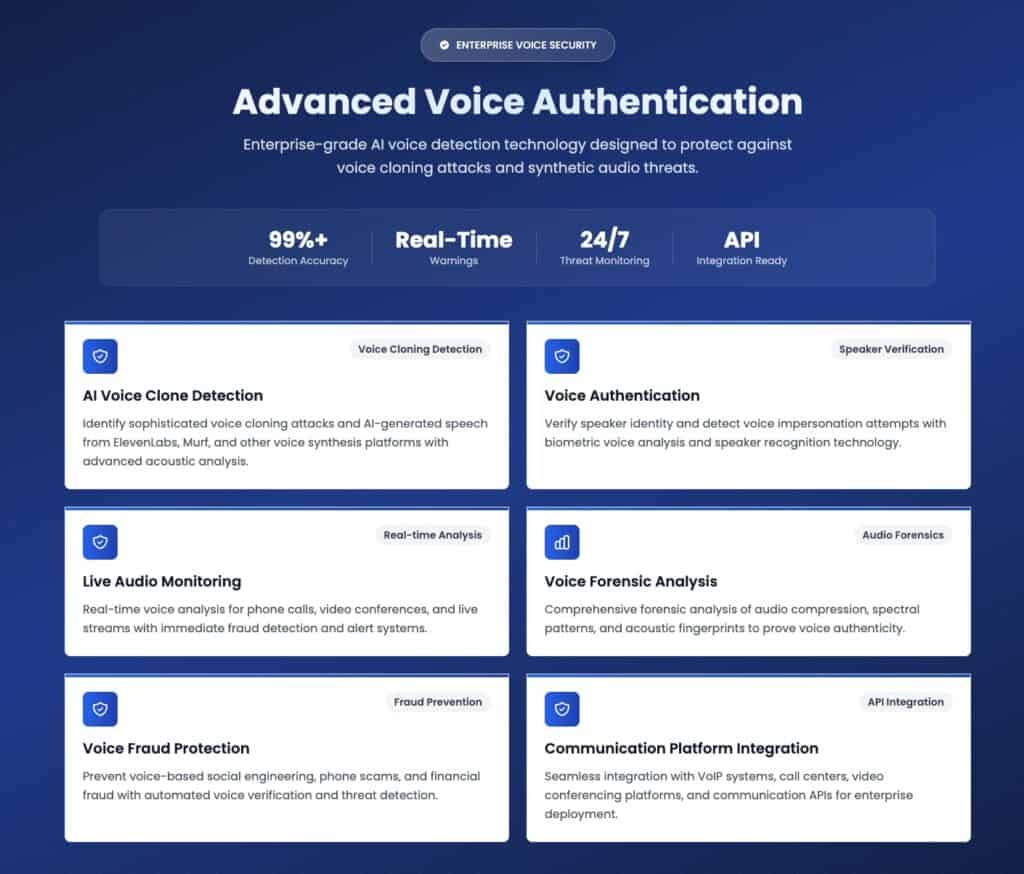

Como o TruthScan fortalece a autenticação do autor da chamada

O TruthScan tem um conjunto de ferramentas de prevenção de fraudes em chamadas que verifica a originalidade de textos, imagens, voz e conteúdo multimídia. Nossos Detector de voz AI pode ser uma parte direta do fluxo de trabalho de autenticação do autor da chamada.

Nosso mecanismo de detecção é treinado para identificar a fala sintética criada pelo ElevenLabs, Murf, Speechify, Descript e outras ferramentas de IA generativas.

Ele também detecta formas mais sutis de manipulação de voz, como mudança de tom, alteração de velocidade, modificação de sotaque e transformação de voz.

E em todos esses tipos de ataques, o TruthScan mantém uma precisão de detecção de 99%+.

O TruthScan pode analisar MP3, WAV, FLAC, AAC, OGG, M4A e formatos de vídeo, incluindo MP4, MOV, AVI e WebM para extração de áudio.

Em suma, ele verifica se a chamada realmente vem de quem o autor da chamada afirma ser e se a voz que faz essa afirmação é real.

Fale com o TruthScan sobre a prevenção de fraudes em chamadas

O TruthScan já processou mais de 2 bilhões de documentos, o que dá aos nossos modelos de detecção uma enorme quantidade de dados de treinamento que se refletem em nossas taxas de precisão >99%.

O sistema usa um conjunto de modelos especializados de IA que trabalham em paralelo para cada chamada. Eles analisam as impressões digitais acústicas e as estruturas de forma de onda de cada chamada que você recebe.

Depois de compará-los com as características espectrais da fala humana genuína e do áudio gerado por IA, uma pontuação de confiança entre 0 e 100 é declarada para uma chamada.

A pontuação dirá à sua equipe qual é a probabilidade de a voz na linha ter sido gerada (ou manipulada) por IA.

Assista à nossa demonstração ou fale com nossa equipe de vendas em TruthScan hoje para criar uma pilha de autenticação em que seu contact center possa confiar.